まえがき

みなさまこんにちわ。技術統括部s-izuです。

本稿ではRapid7 InsightVMを使ってAzureで動作する仮想マシンを自動検出する方法を紹介いたします。

なお本稿は前回の記事の続編となり、前回の記事の作業内容が完了していることを前提として書かれています。

https://cloudsolution.terilogy.com/

ご興味がございましたら以下のページよりお気軽にお問い合わせください。

https://cloudsolution.terilogy.com/contact

作業概要

作業概要は下記の通りです。

- Azure側にアプリを登録し、APIキーを発行する

- 登録したアプリに閲覧者権限を割り当てる

- InsightVMに新規発見接続を設定する

Azure ADへのアプリの登録

まずはじめにAzure ADに「アプリの登録」をします。

「アプリの登録」をすることにより、Azure外部のアプリケーションから認証要求を受け付けることができるようになります。(アプリを Azure AD に追加する方法と理由)

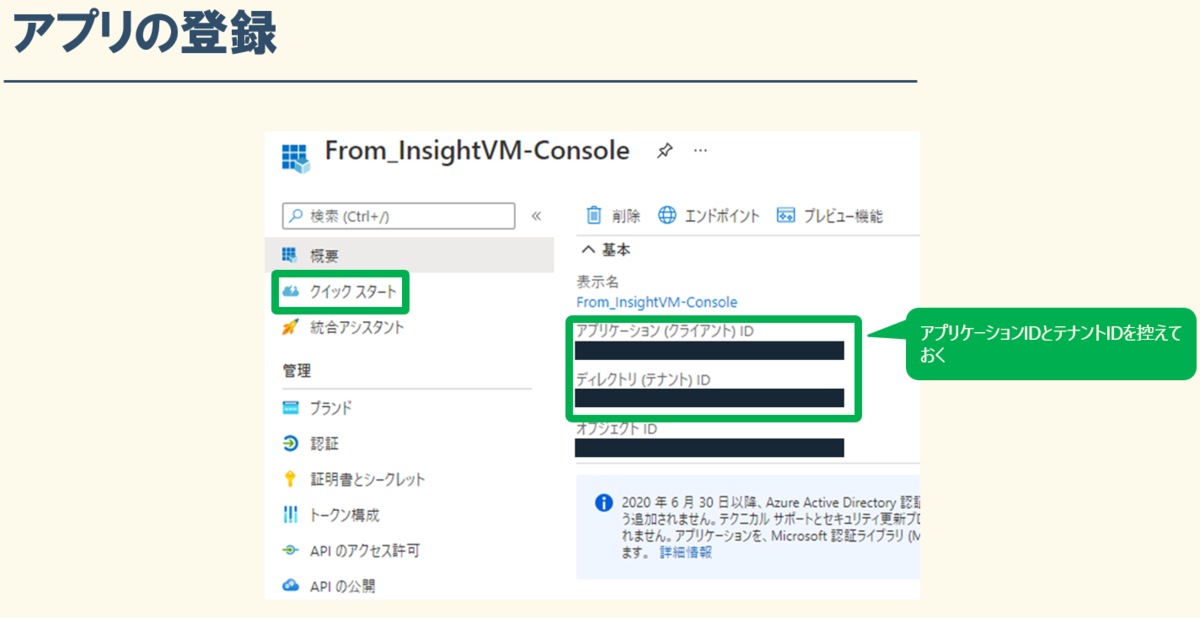

下記画像の案内に従って「アプリの登録」をしてください。「アプリの登録」をすると認証情報(クライアントシークレットとクライアントID)が払い出されます。この認証情報を使って外部からAzure ADの情報を参照します。

InsightVMには下記のクレデンシャル情報等を設定することになります。ですのでアプリの登録時には下記情報をひかえておいてください。

- アプリのクライアントシークレット

- アプリのクライアントID

- テナントID

Azureに登録したアプリへの閲覧者権限の割り当て

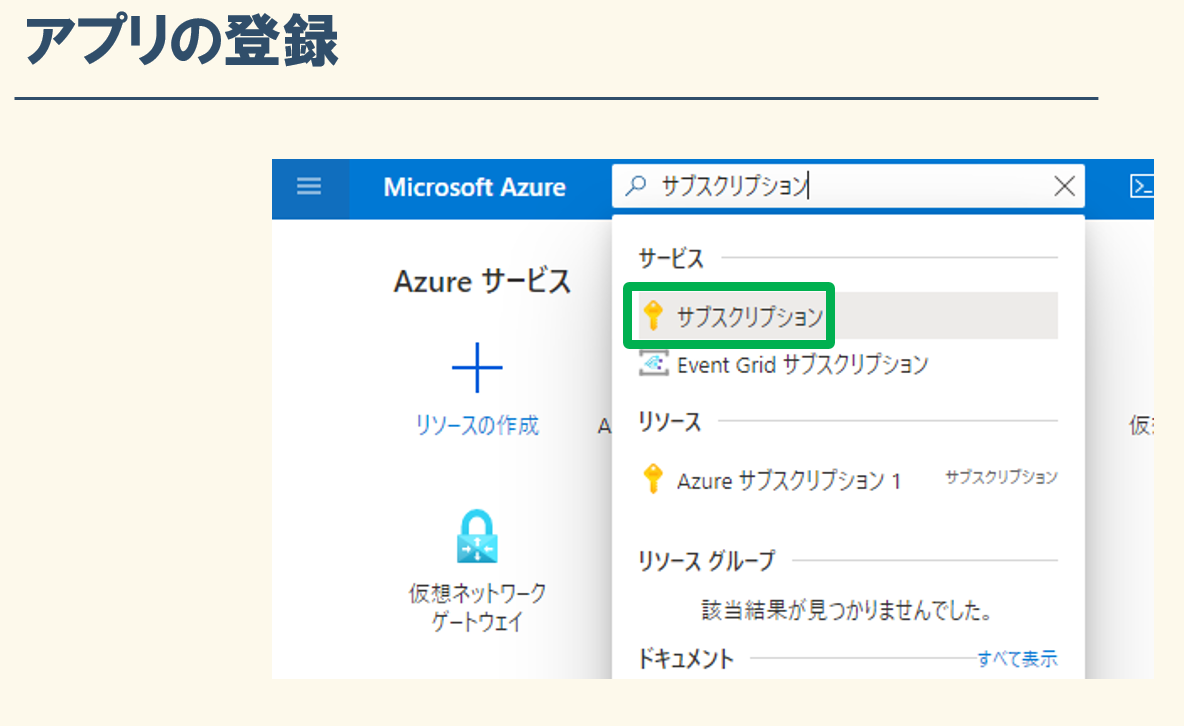

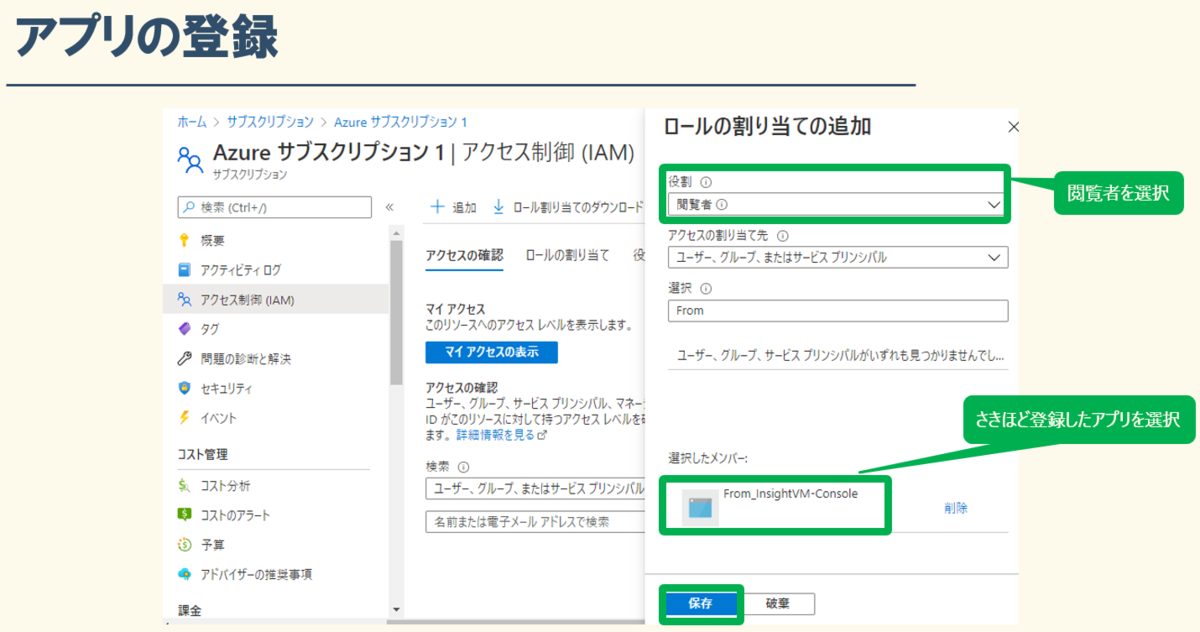

アプリの登録が終わりましたら次にアプリに閲覧者権限を割り当てます。

外部からAzureの情報を参照したりリソースを操作する時はアプリ経由で行います。その際はアプリに割り当てられた権限の範囲内での操作が可能です。

InsightVMがAzureのスキャンをする際はスキャン対象のIP等を参照しますので閲覧者権限を設定することになります。

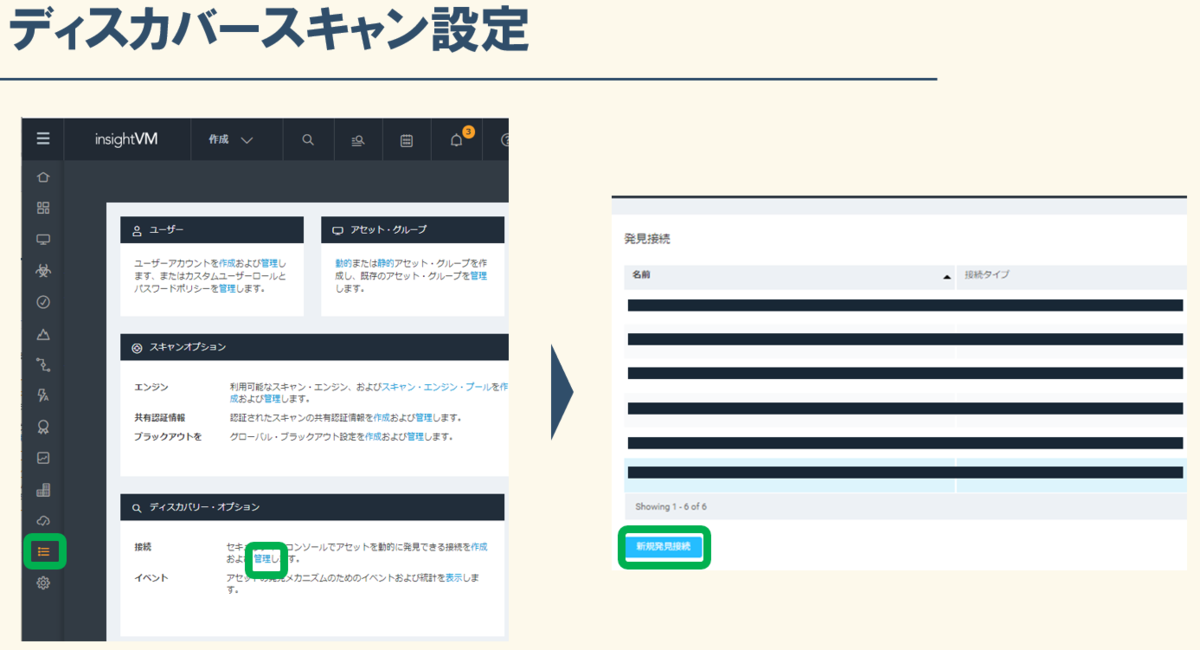

InsightVM側での新規発見接続の設定

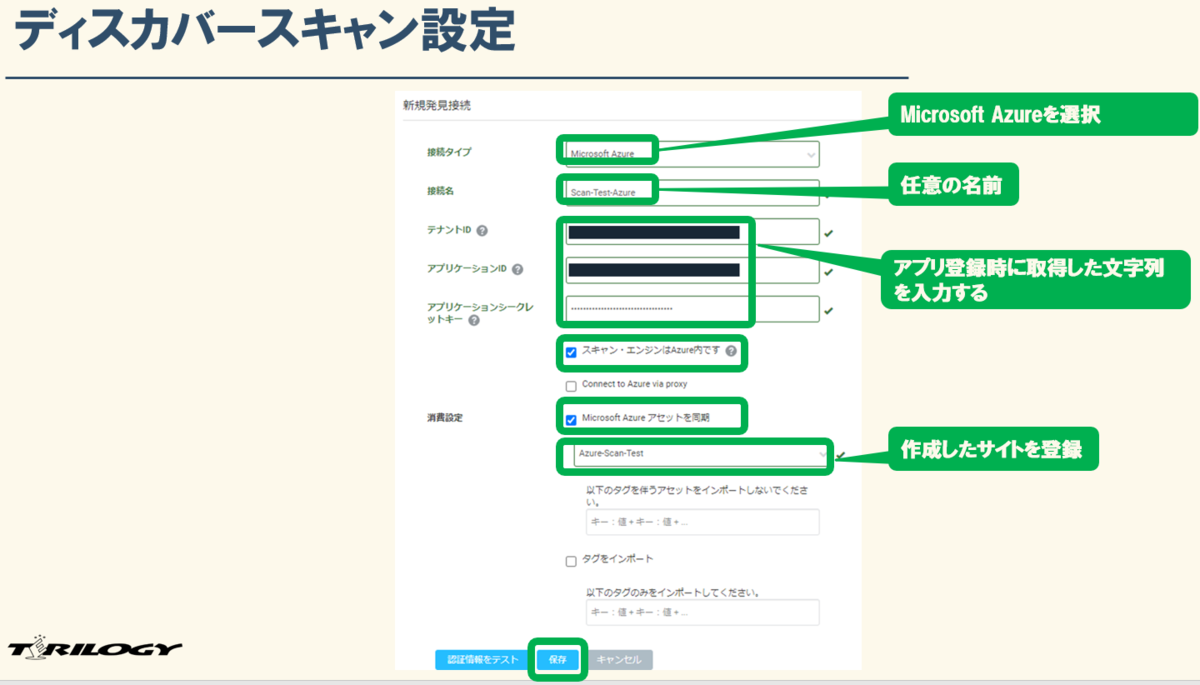

アプリに閲覧者権限を割り当てたらInsightVMに対して、Azureのアプリの情報を登録します。下記の画像の案内に従ってアプリの登録時に取得したクレデンシャル情報を新規発見接続のフォームに入力してください。

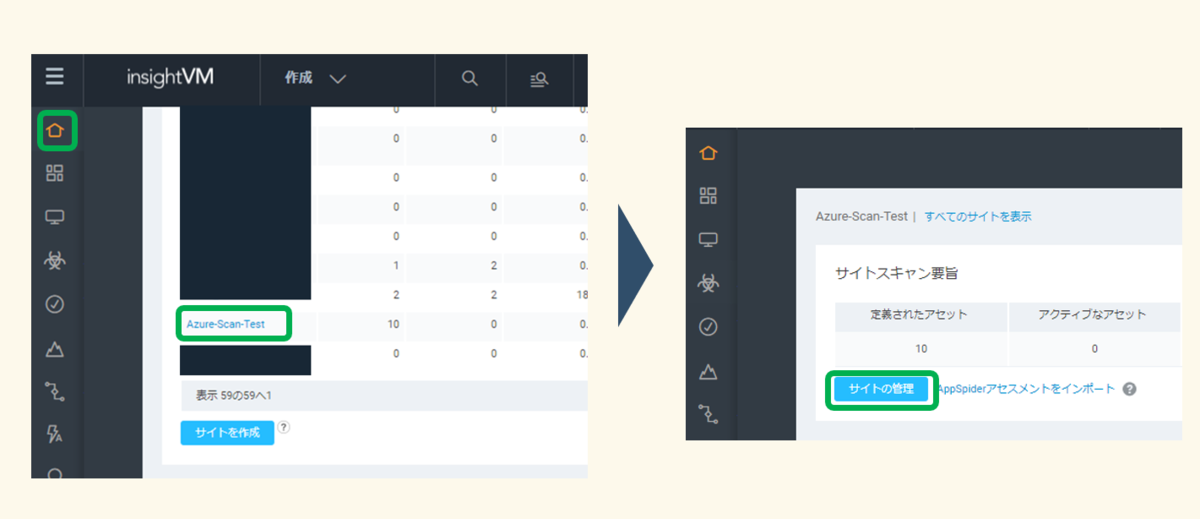

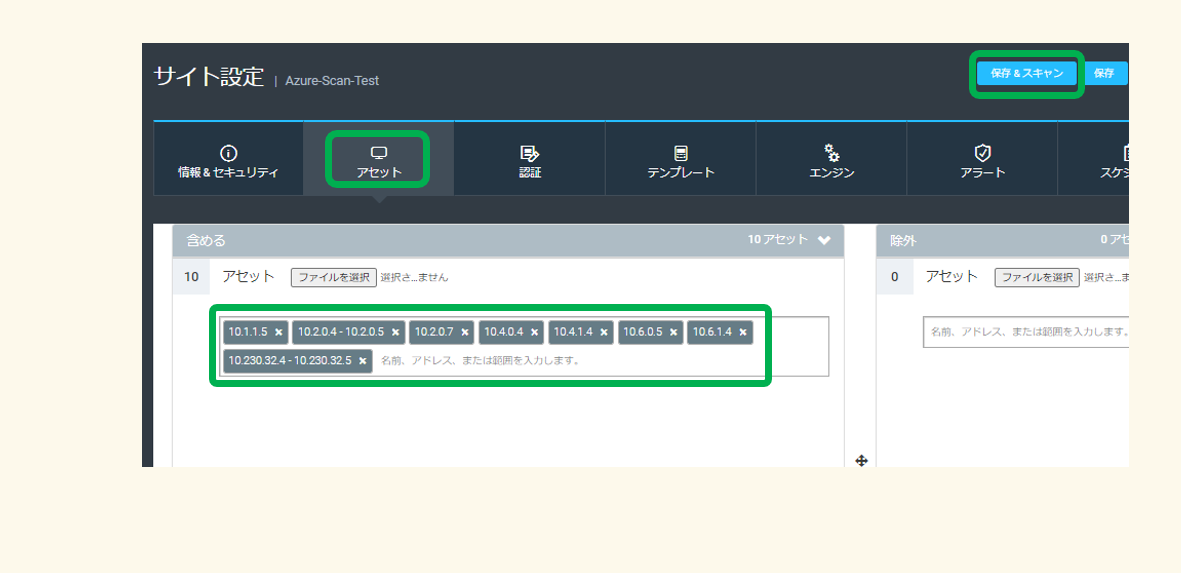

新規発見接続のフォームに入力すると自動的にInsightVMの管理コンソールからAzure ADのテナントの情報を参照して、仮想マシンのIPを取得します。当検証では取得に15分程度かかりました。取得したIPは新規発見接続のフォームに入力したスキャンサイトへ登録されます。

なお注意点ですが新規発見接続を利用して仮想マシンのIPを取得する場合、InsightVMの管理コンソールは指定したテナント内に存在する全ての仮想マシンのIPを取得します。

InsightVMではAzureのタグでスキャン対象を絞ることができます。該当のテナントに複数のサブネットが存在して、それぞれのサブネットをスキャンしたい場合はタグなどを利用してスキャン対象を分けることになります。

おわりに

以上がInsightVMを利用したAzure仮想マシンのスキャンおよび仮想マシンIPの自動検出方法の紹介となります。

攻撃者の多くはシステムの脆弱性を攻撃します。サイバー空間の脅威は年々高まってます。サイバー攻撃に先回りするためには、攻撃前に脆弱性に対策措置を実施する必要があります。対策すべき脆弱性を特定するためには脆弱性スキャナを利用する方法が一般的です。

なおAzureではペンテストの事前申請 は不要です。AWSでも2019年3月よりペンテストの事前申請が不要になり、クラウドに対する脆弱性診断の敷居は下がっています。

自社のクラウドセキュリティに不安を持っているお客様がいらっしゃいましたら、是非とも弊社へお声掛けいただければ幸いです。

ご興味がございましたら以下のページよりお気軽にお問い合わせください。

https://cloudsolution.terilogy.com/contact