こんにちは。

技術部のtakaです。

この記事では、Installed Collectorがインストールされている機器から、インストールされていない機器に対してログ収集する為の設定方法(RemoteCollectorと呼ばれる設定)について説明していきます。

このRemote Collectorの設定方法を説明するにあたって、わかりやすいように、ログを持っている機器、ログ収集を行う機器ともにWindows機器でRemote Collectorの設定を行います。

また、躓いてしまいやすいInstalled Collectorのインストール方法ついても説明させていただきますので、是非見ていってください。

Remote Collectorについて

Remote Collectorとは、遠隔でログ収集を行うことが出来るソース(=Sumologicでのデータを収集・受け取る為の環境の事)です。

今回はログ収集が行われる機器がWindowsですので、三つが該当します。

1.リモートwindowsイベントログソース

Windowイベントログソースとは、電源のオン・オフやログオン・ログオフ等のWindowsのシステムや機器にインストールされているアプリケーションで発生した問題などの情報を記録したログのことです。

これらのログをSumologicで収集することで、トラブルシューティングやヘルスチェックに役立ちます。

2.UNCを利用したLocal Fileソース

UNCは、WindowsPC内でローカルに保存されているファイルの位置を示すパス表記と同じように、Windowsネットワーク上でファイルを共有する際のパス表記法のことです。

収集したいフォルダのUNCパスを作成し、ログ収集を行います。

3.Remote Fileソース

SumologicのGUI上で指定されたファイルパスにSSHでアクセスし、ログ収集を行います。

Installed Collector導入手順

Installed Collectorをインストールする為の前提条件として、Sumo logicにログインが可能である事と、インストールされる機器がインターネットに接続できる必要があります。

これらを満たしている物として、導入手順を進めさせていただきます。

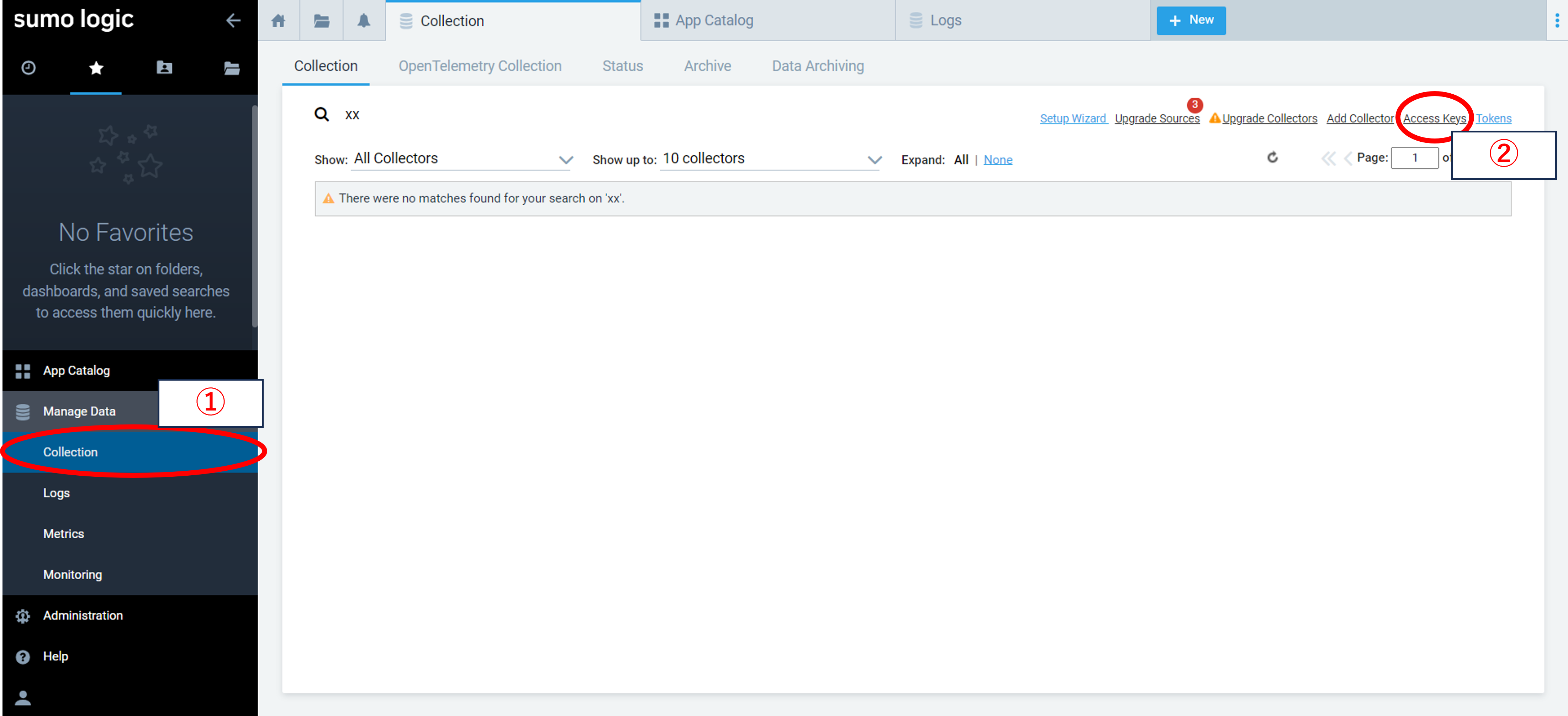

①Manage Data->Collectionに移動

②Access Keysをクリック

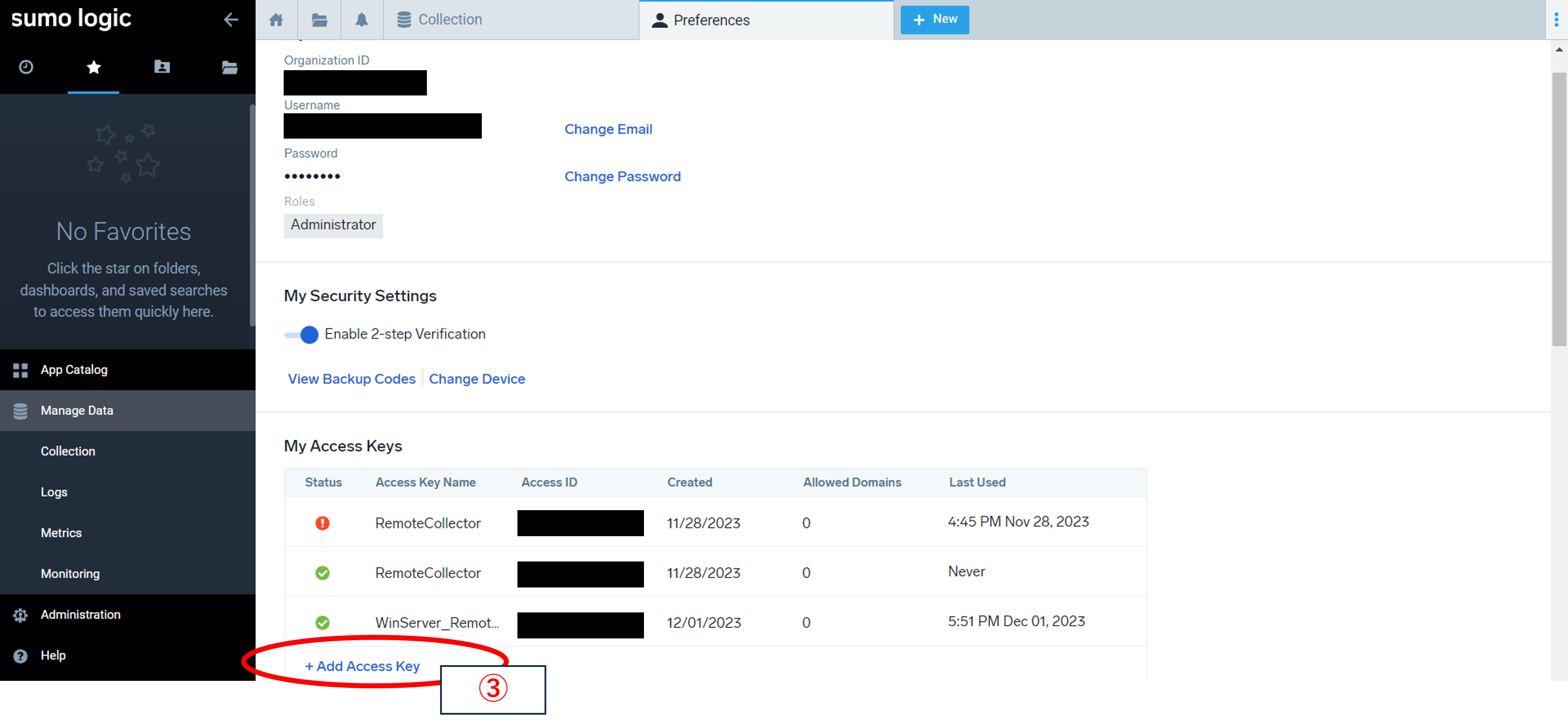

③+Add Access Keyをクリック

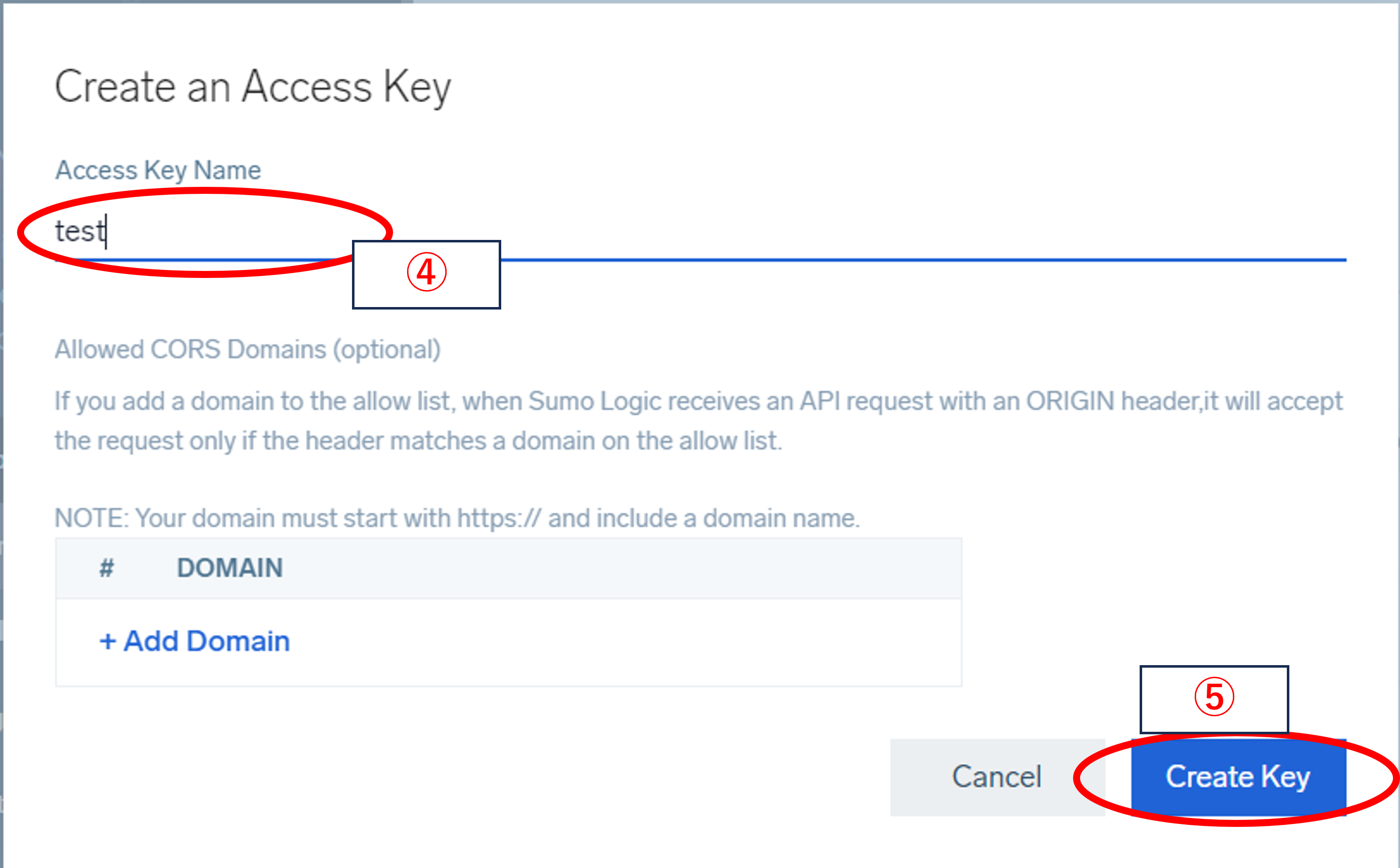

④Access Key Nameに適当な文字を入力(この例ではtestとしました)

⑤④入力後、Create Keyをクリック

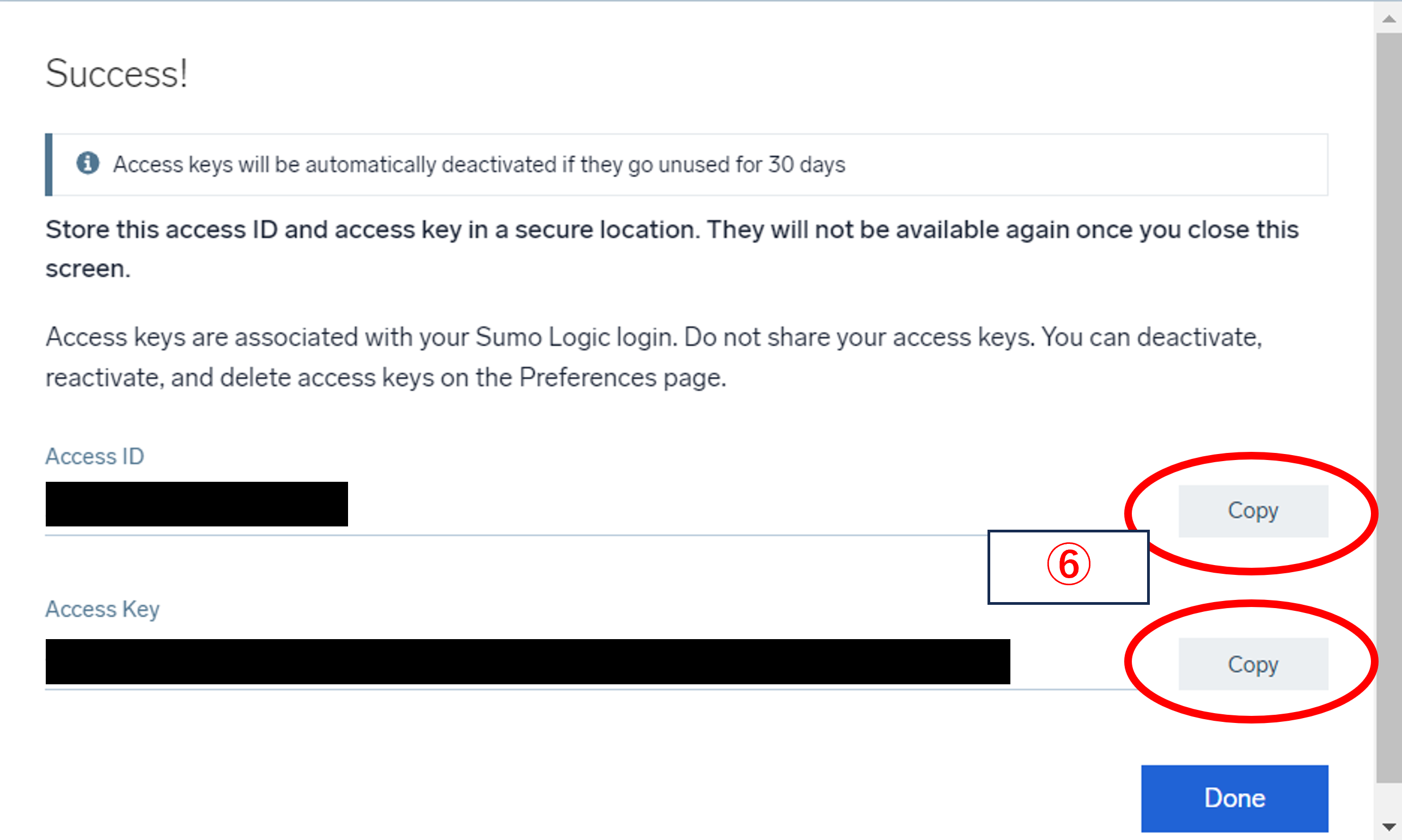

⑥表示されているAccess IDとAccess Keyを確認

AccessIDとAccessKeyは、Installed Collectorをインストールする際に使用する為、テキストファイル等に保存しておいてください。

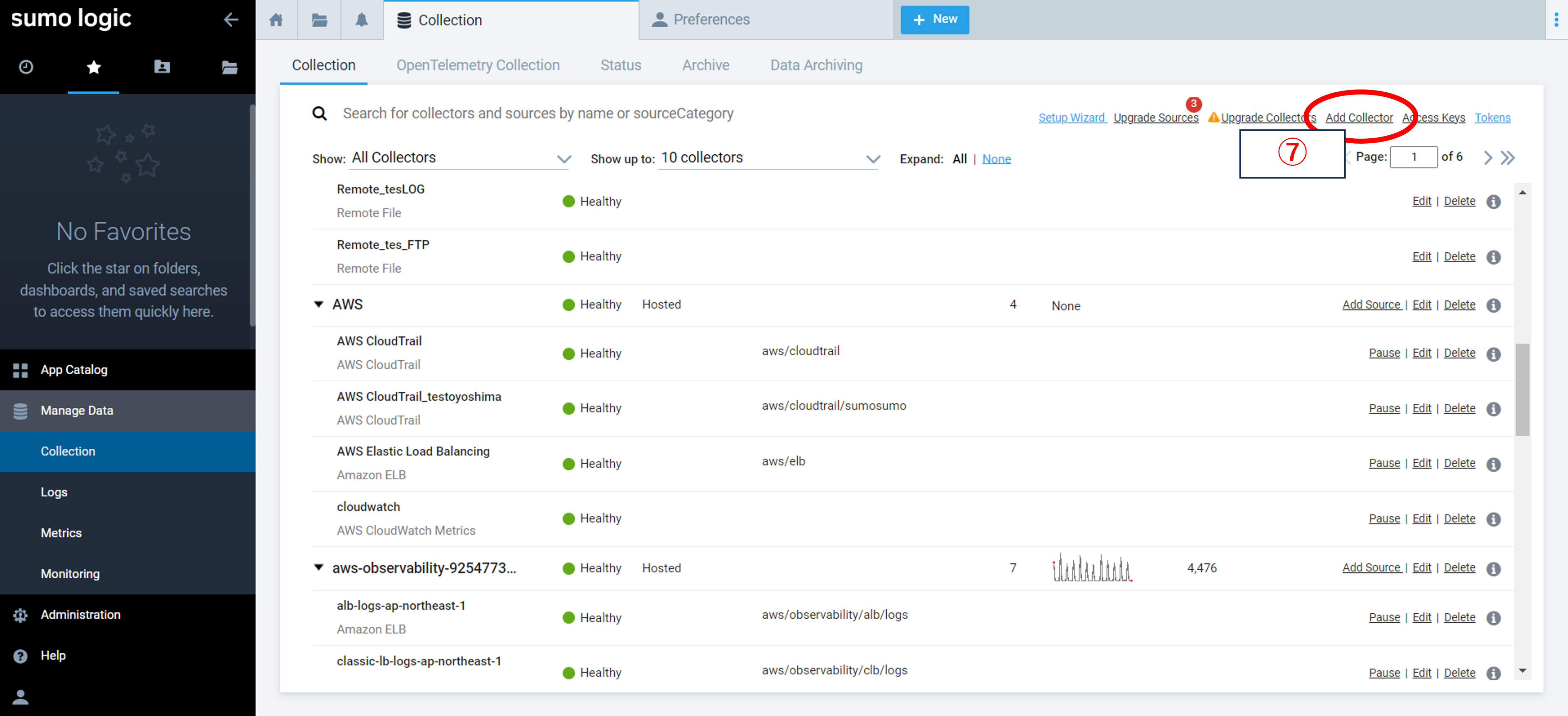

⑦Manage Dataに移動し、Add Collectorをクリック

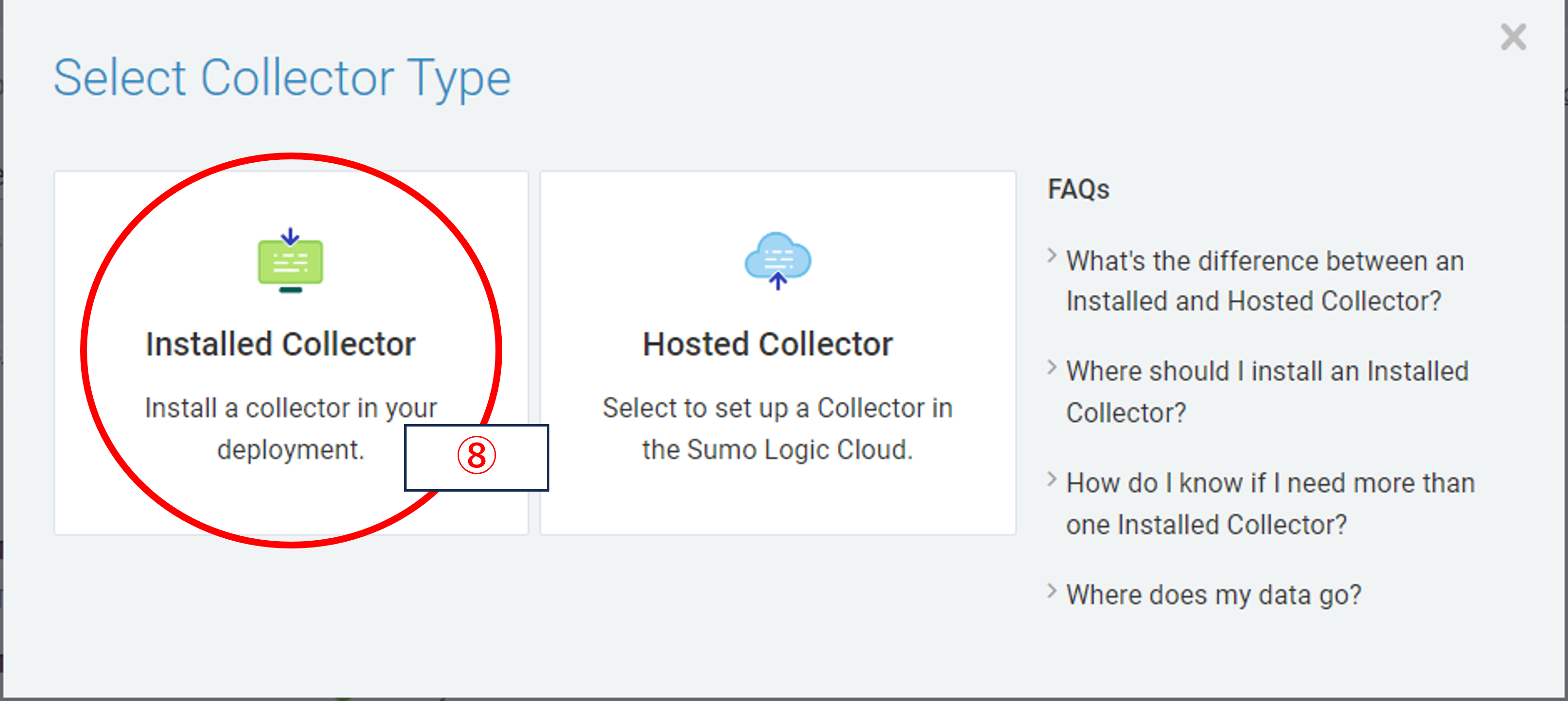

⑧Installed Collectorを選択

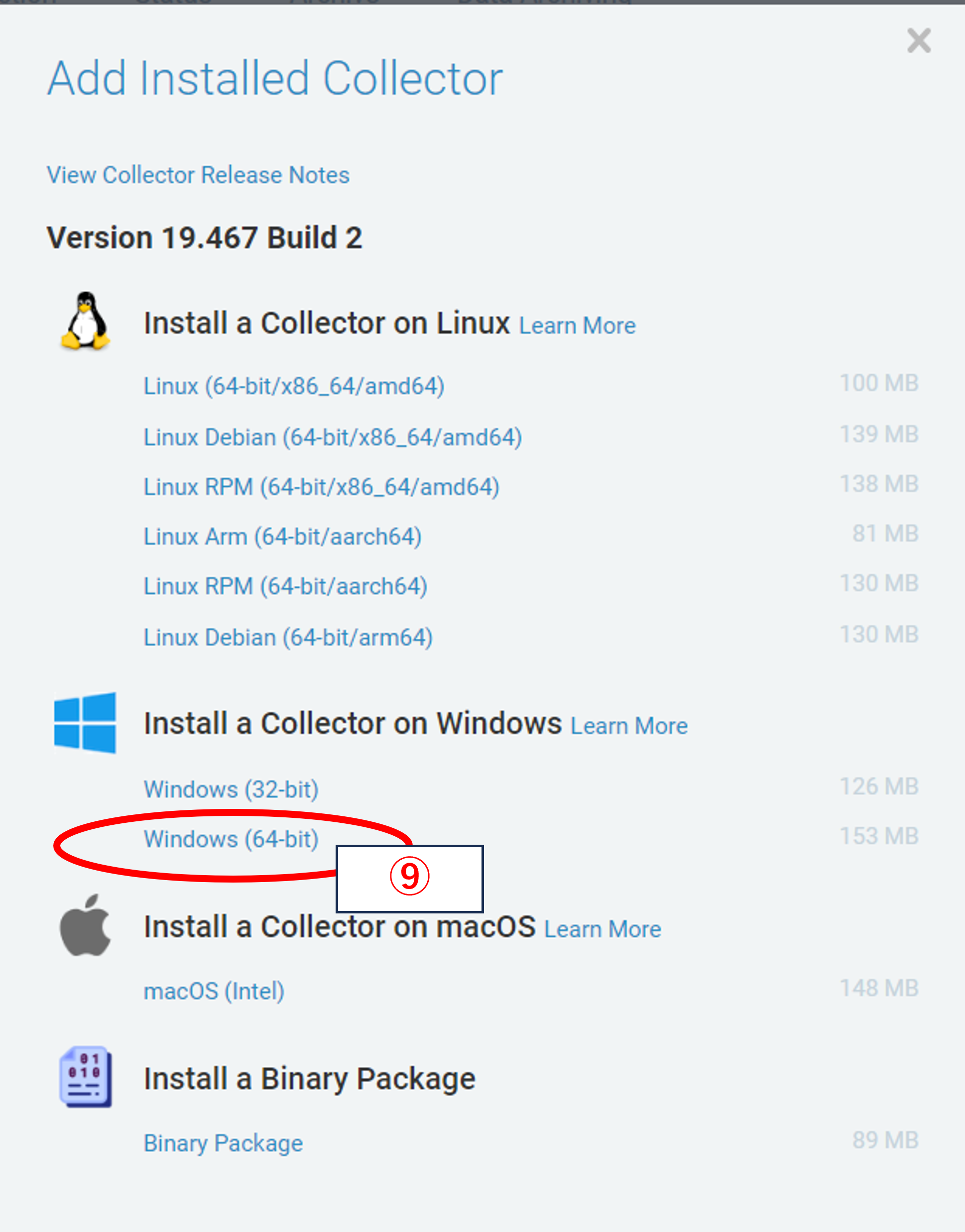

⑨今回は、Windows(64bit)を選択し、exeファイルをダウンロード

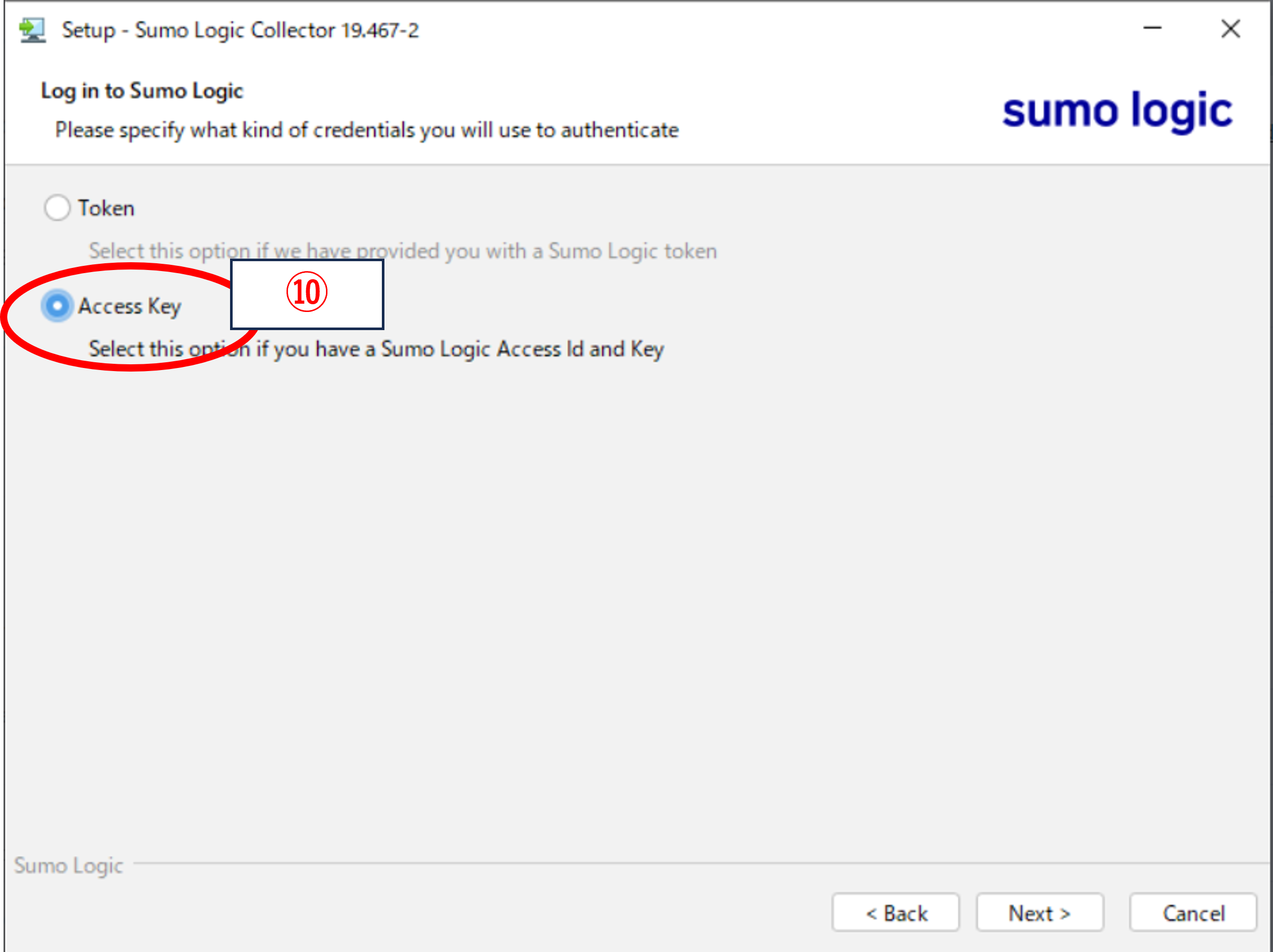

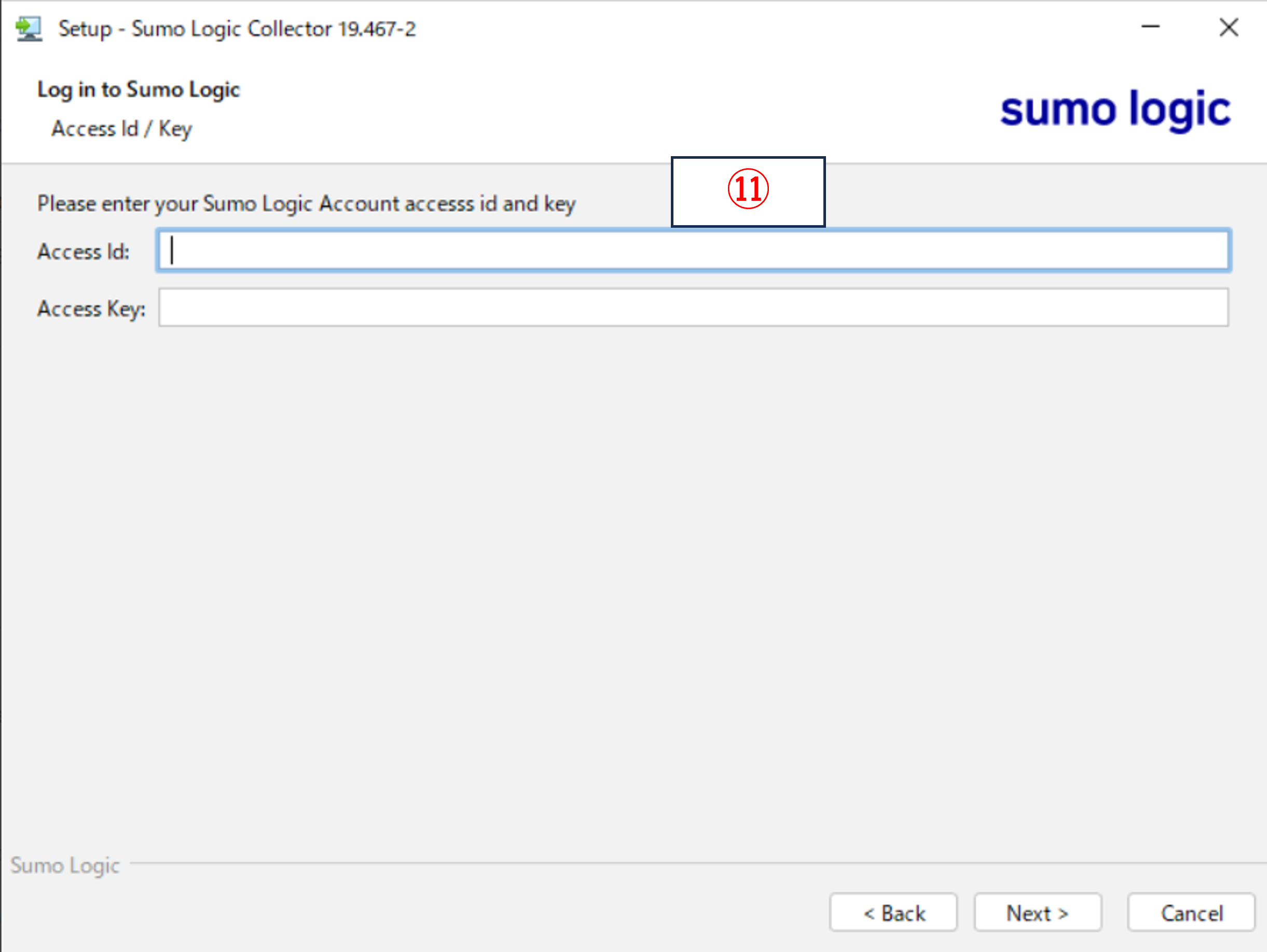

⑩ダウンロードしたexeファイルを実行し、利用規約に同意・nextをいくつかクリック後、TokenかAccess Keyかの選択画面で、Access Keyを選択

⑪⑩のnextクリック後に、手順⑥でコピーしたAccess IdとAccess Keyを入力し、いくつかnextをクリックすると、インストールは完了

リモート Windows イベントログソースの場合

ログ収集対象機器設定

- ユーザアカウント作成・アクセス権限適用

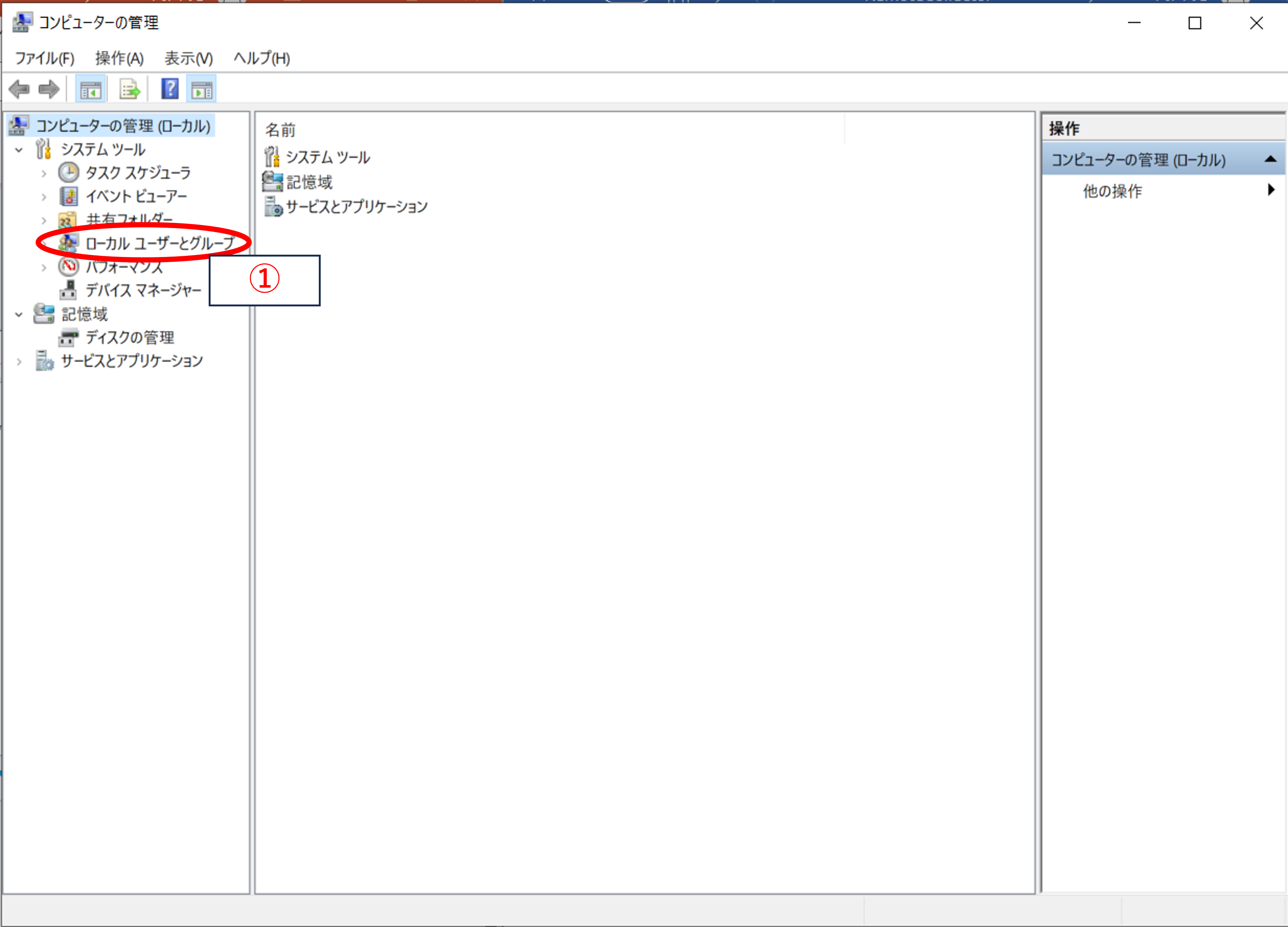

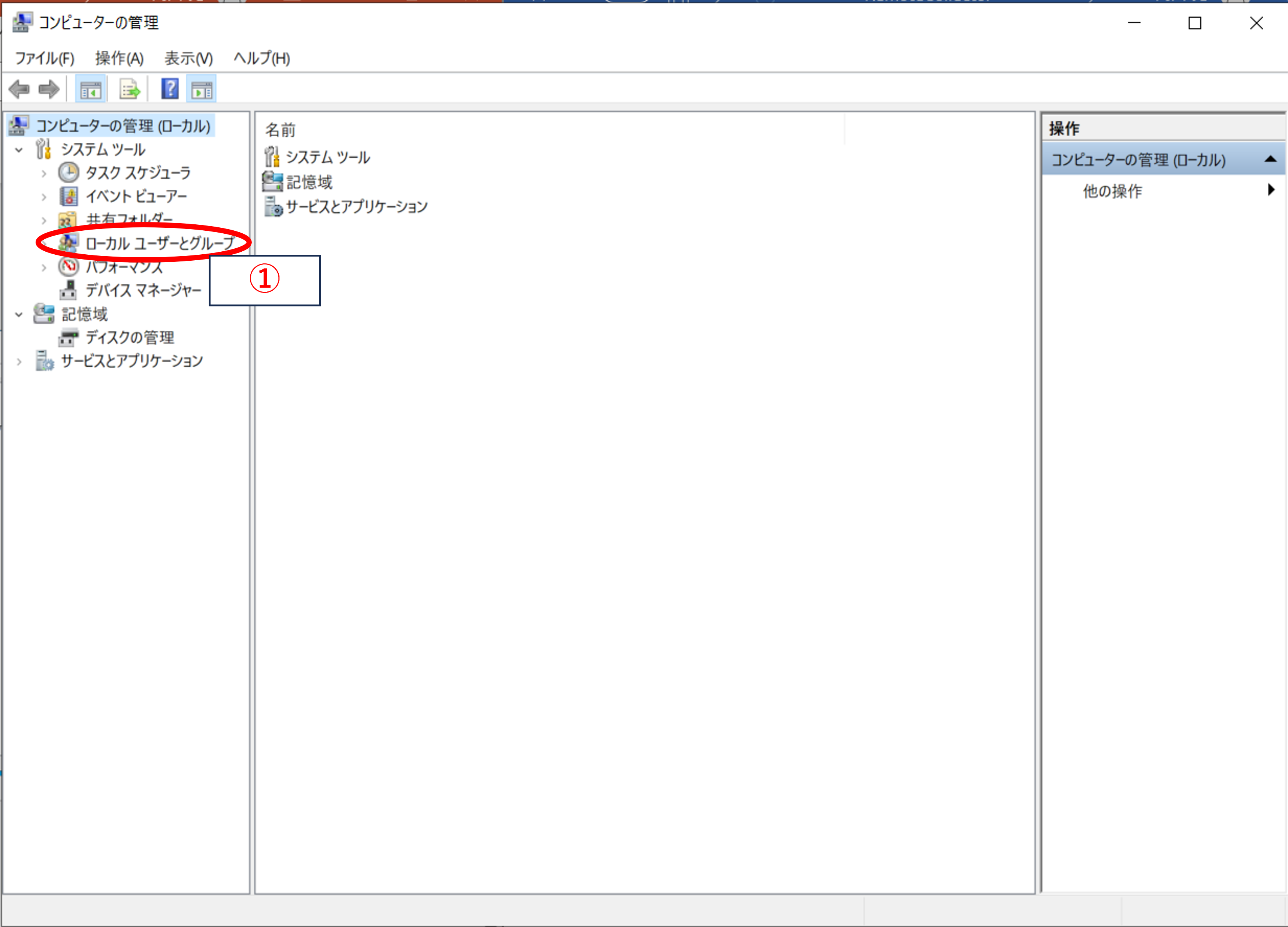

①Windowsマーク横の虫眼鏡で「コンピュータの管理」を入力->ローカルユーザーとグループをクリック

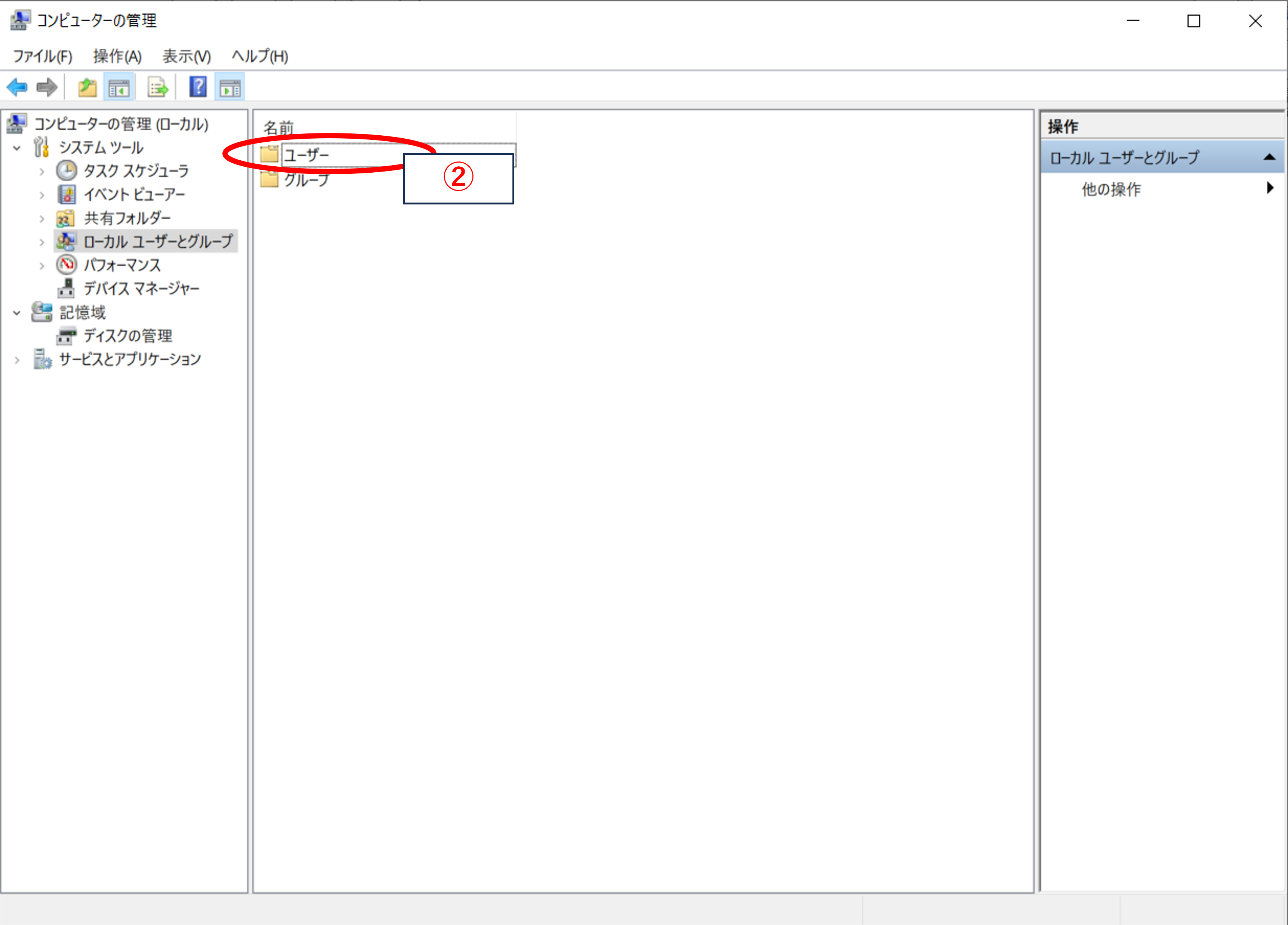

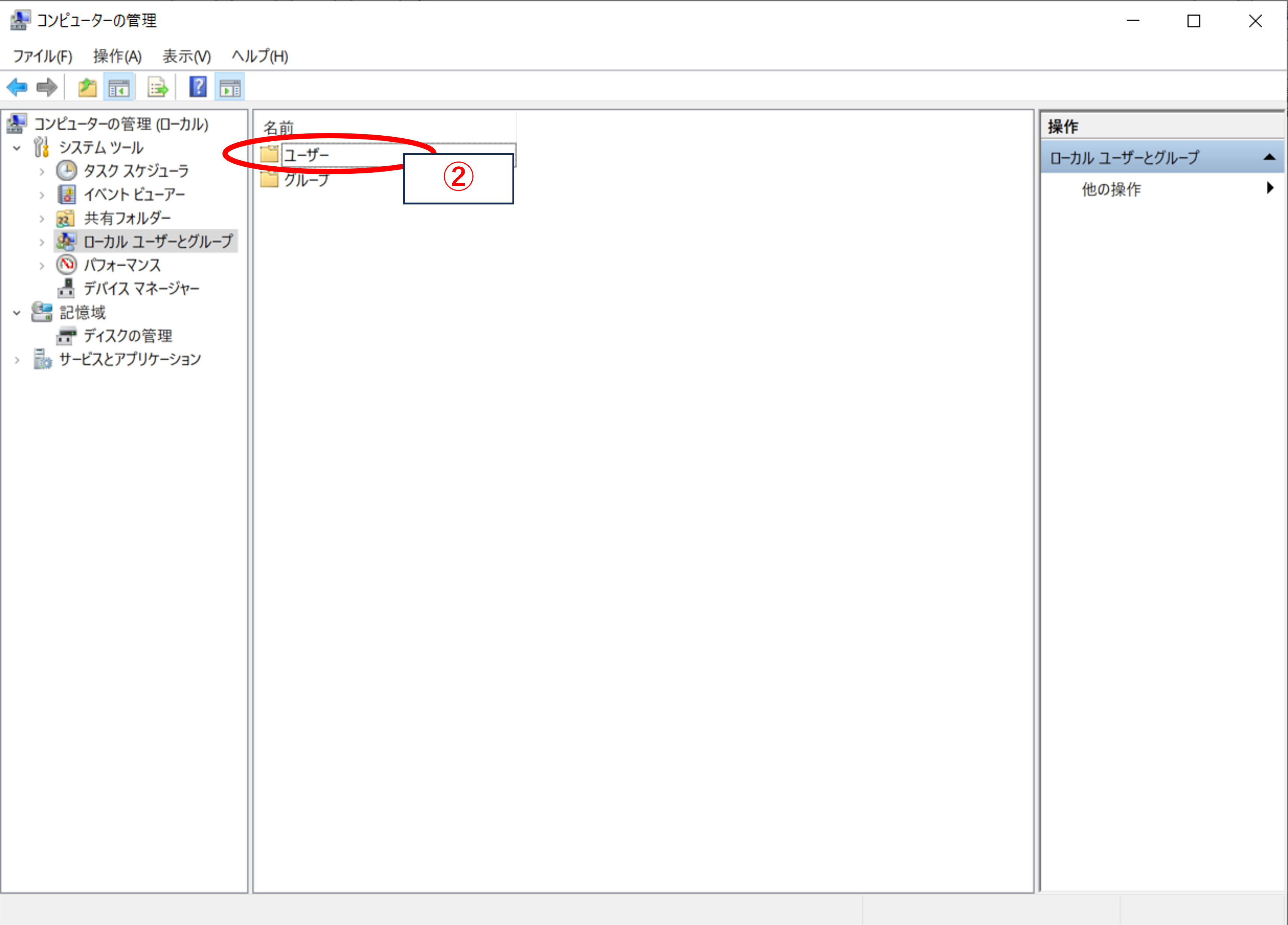

②ユーザーを選択

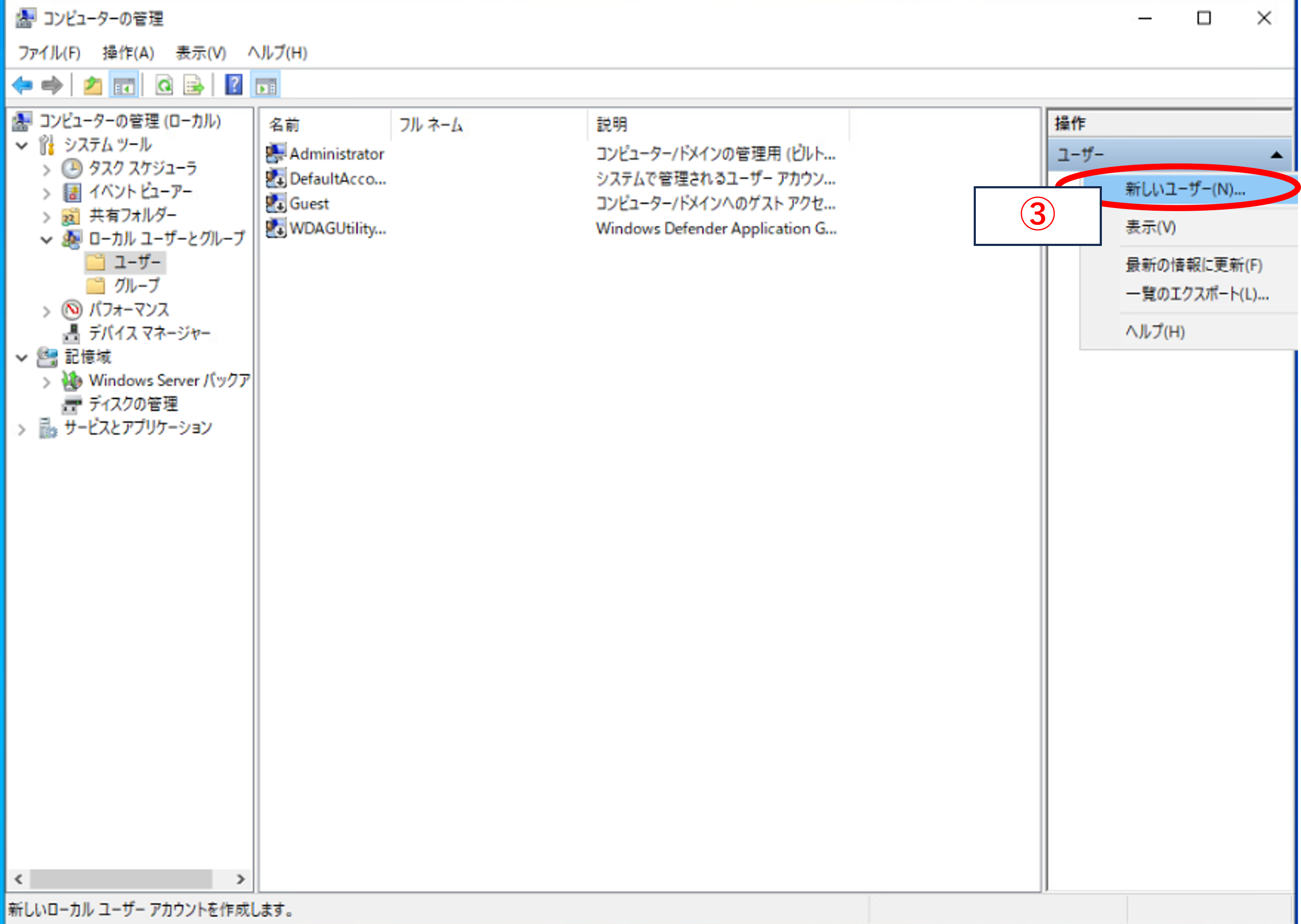

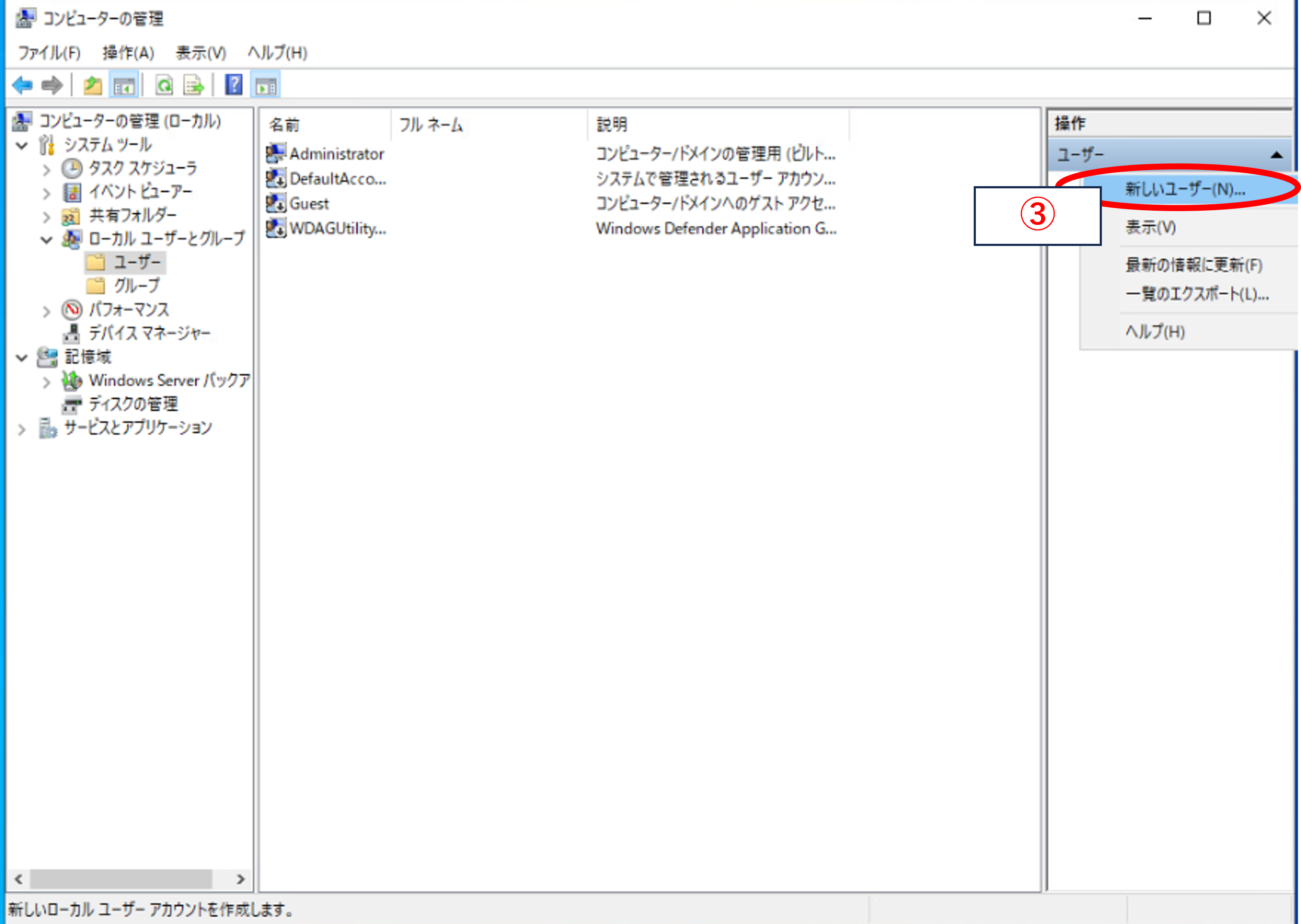

③右の操作の部分から新しいユーザーをクリック

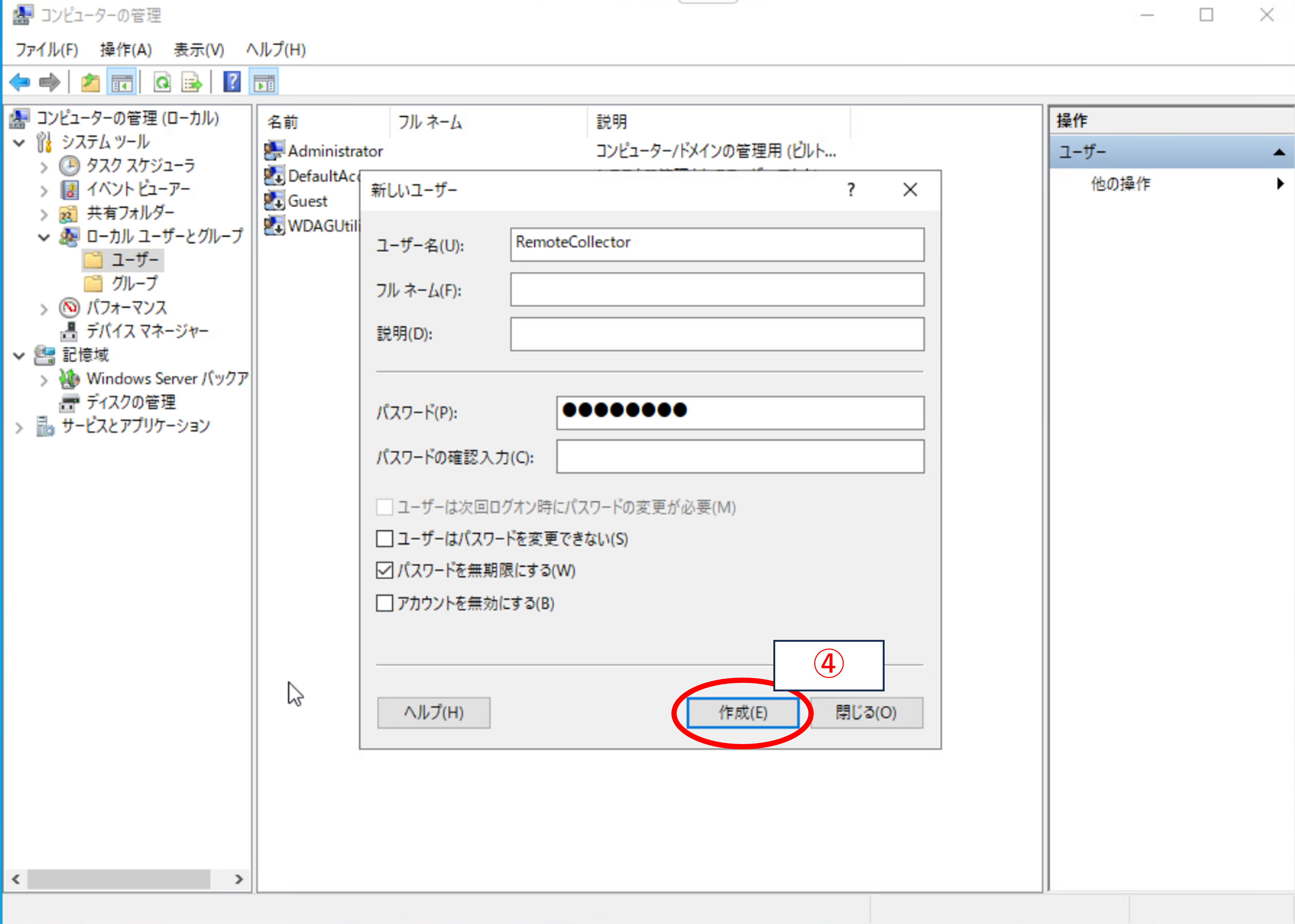

④ユーザーを作成

このユーザは、Installed collectorがログ収集の際に利用するユーザーです(この例では、ユーザー名をRemoteCollectorとしました)

- ログアクセス権限を持つグループに作成ユーザーを適用

⑤グループを選択

⑥Event Log Readers グループを選択

⑦④で作成したユーザーを追加し、Event Log Readersグループに適用

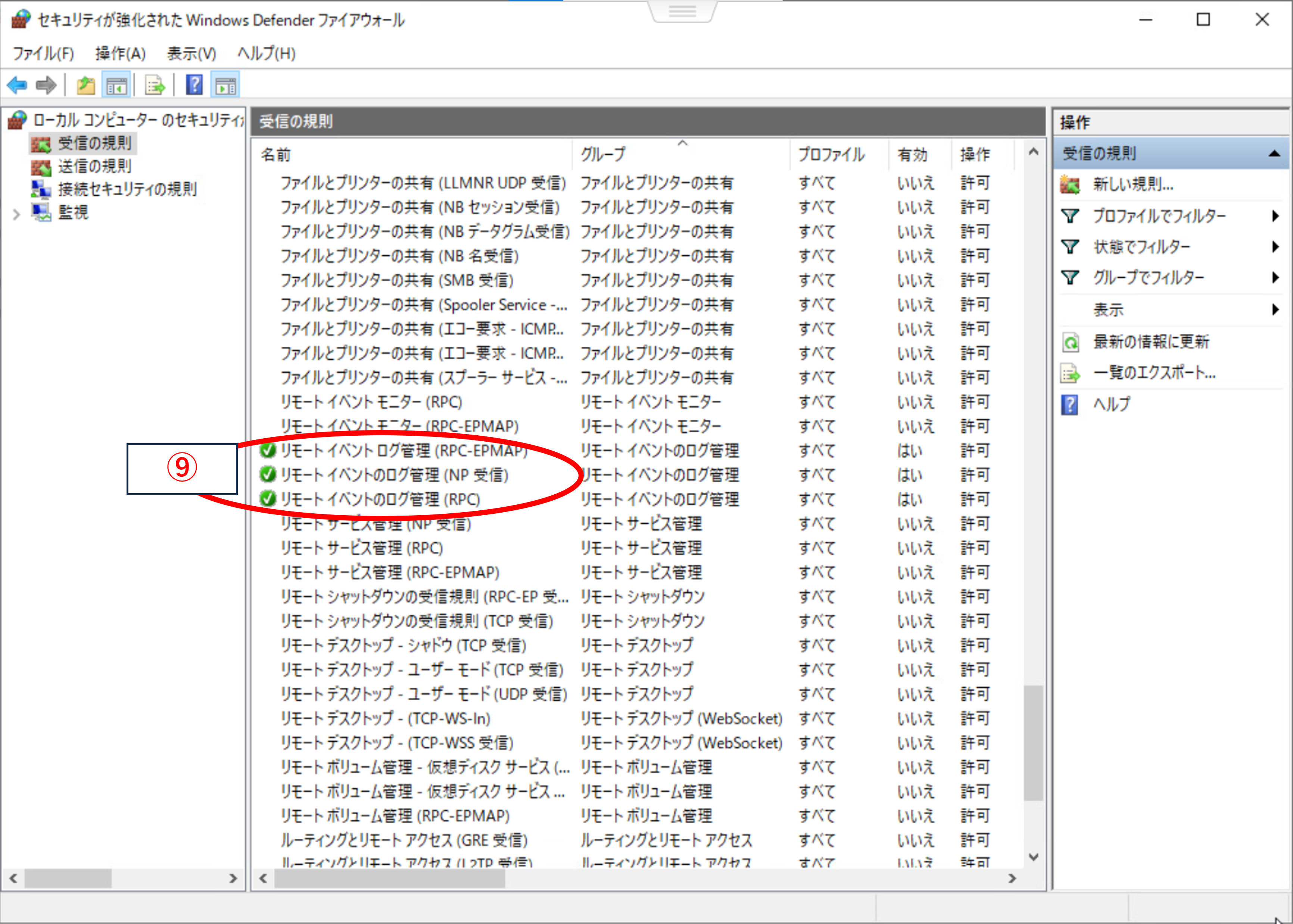

- ファイアーウォール設定

⑧Windows Defenderファイアーウォールから詳細設定をクリック

⑨リモートイベントログ管理のRPC-EPMAP、NP受信、RPCの計三つを有効にする

Sumo logic(Windows Event Logソース)の設定

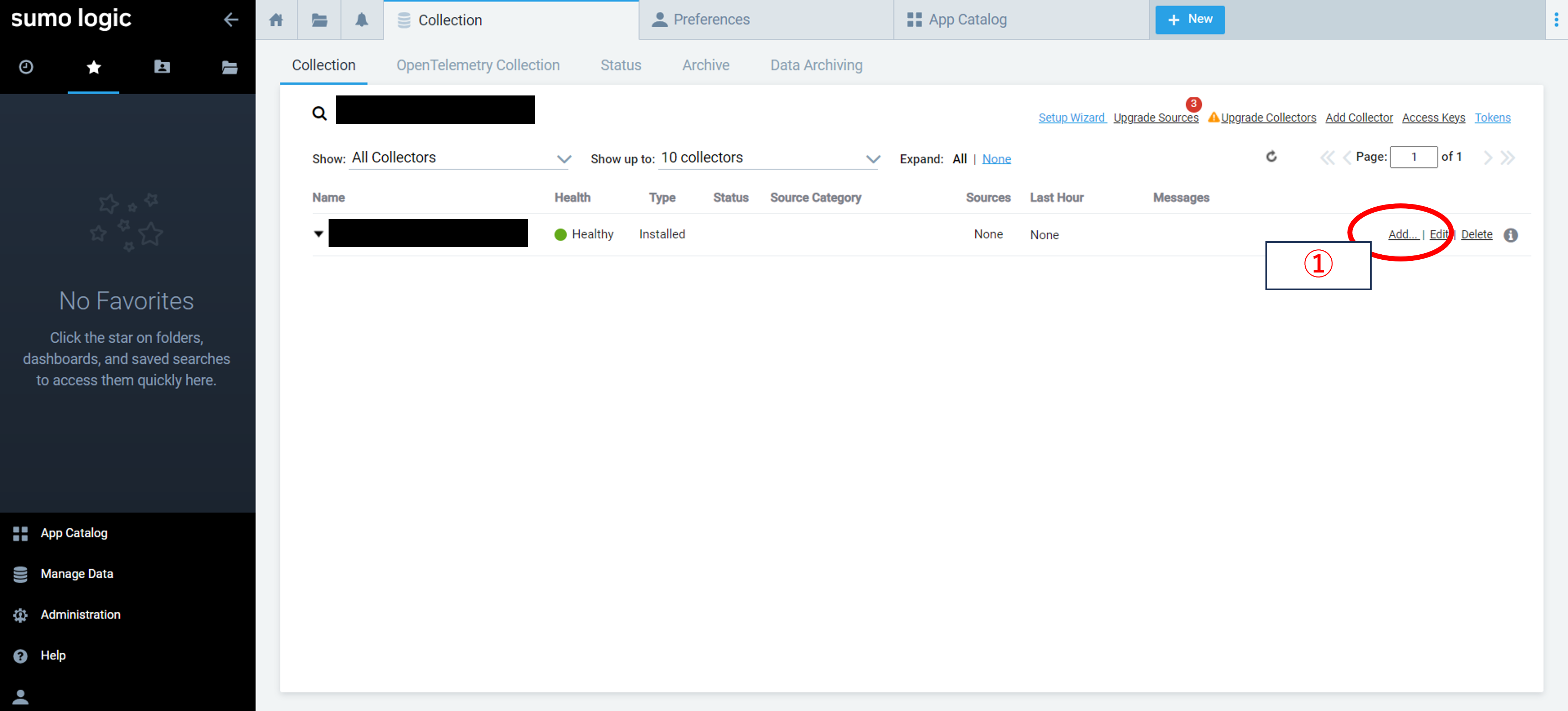

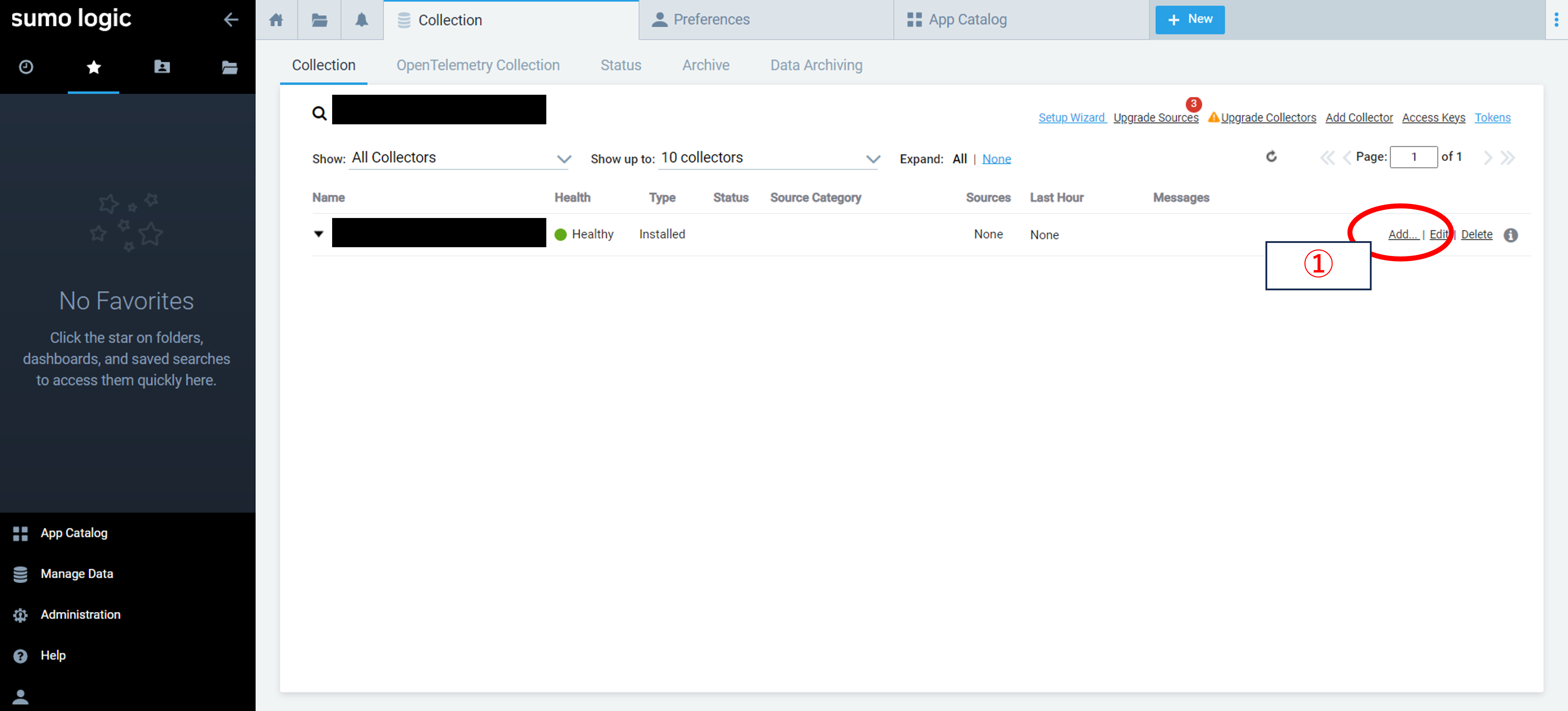

①Sumo Logicでソースを作成する為、Manage data->Collectionに移動、右側のadd..内のAdd sourceをクリック

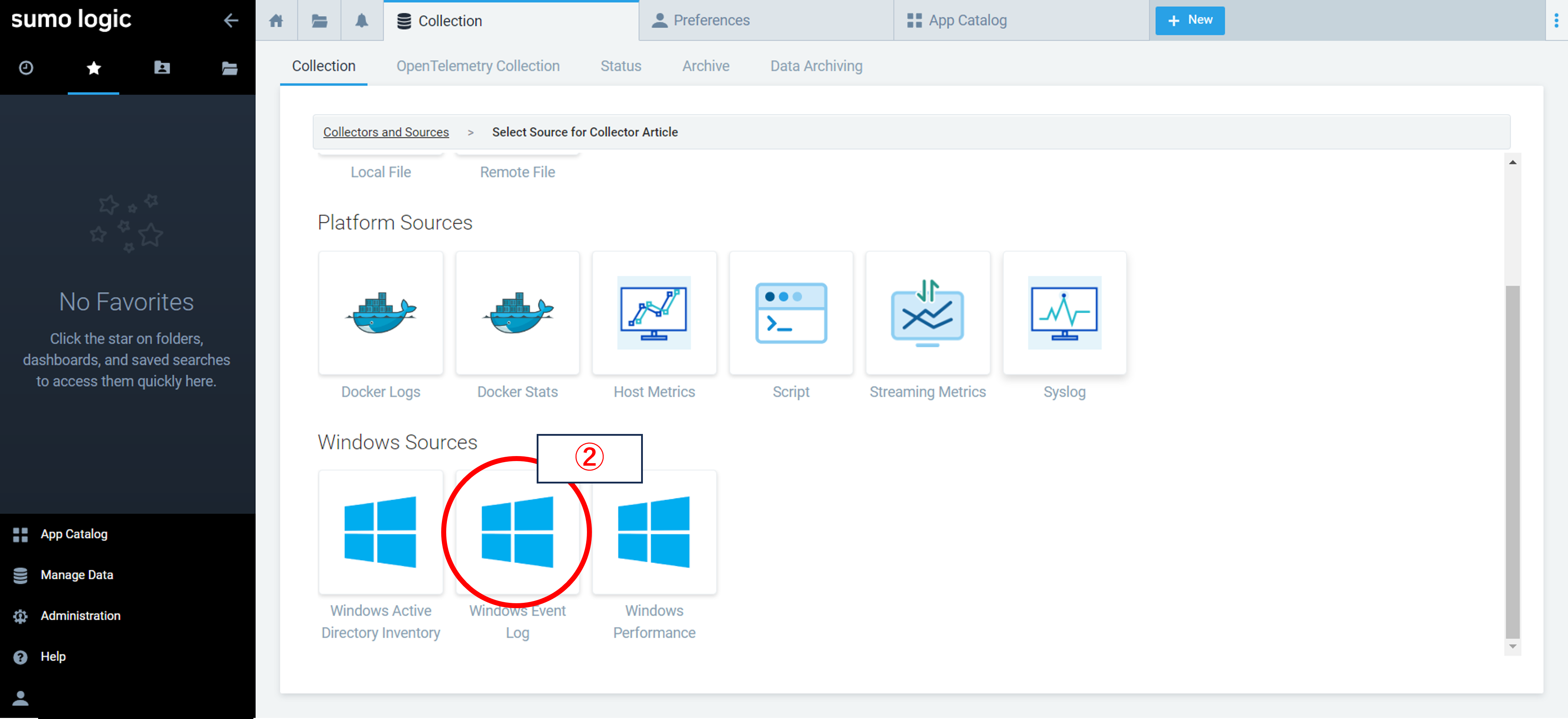

②下にスクロールし、Windows SourcesのWindows Event Logをクリック

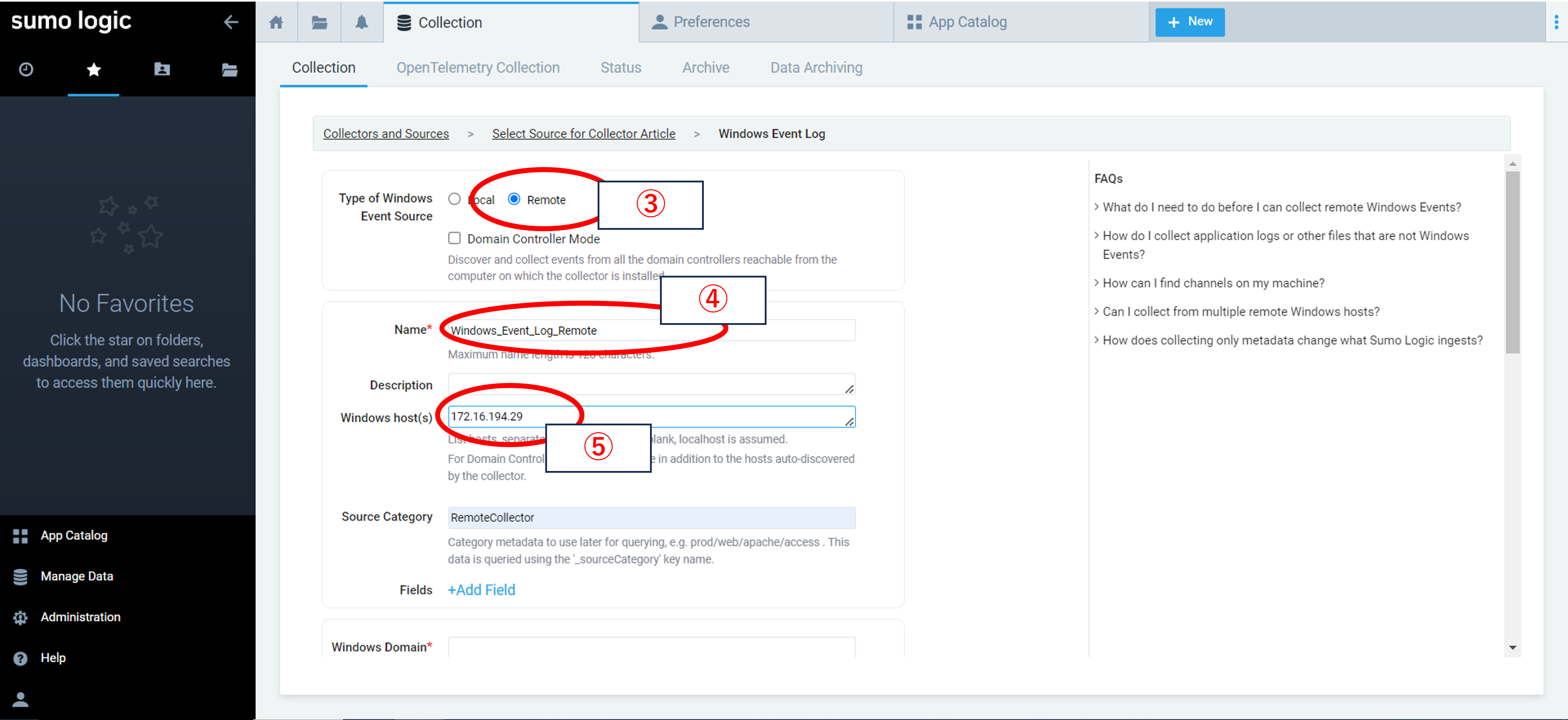

③Remoteを選択

Localを選択した場合、InstalledCollectorが入っているWindows機器のEvent Logを収集します。

Remoteの場合は、⑫で記入するwindows hostのEvent Logを収集します。

④Windows Event Logソースの名称を設定

この名称は、①のManage data->CollectionGUI上で確認する為に利用する事は勿論、Sumo logicの機能の一つであるLog Search(SQL文のような書き方で、ログを分析できる)で、識別子として利用できます

⑤ログ収集対象のIPアドレスまたはホスト名を入力

ここが入力されない場合、デフォルトでlocalhostとなり、installled Collectorがインストールされた機器にしかログ収集を行わない状態となるため、注意してください。

また、こちらの項目は複数設定可能で、Installed CollectorをインストールしたWindows機器含めログ収集を行いたい場合は、カンマで区切って入力してください。

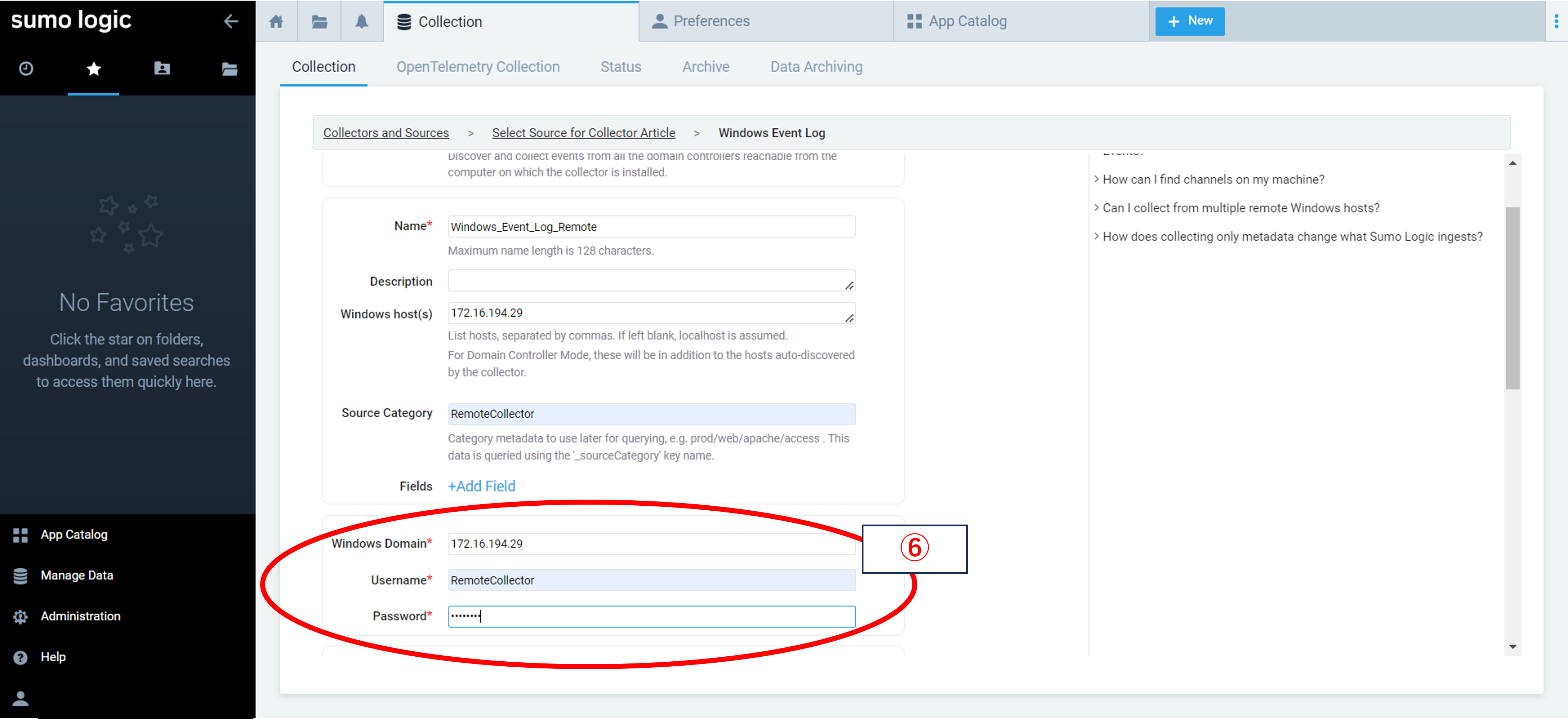

⑥Windows Domainのテキストボックスに、Windowsドメインの名前またはIPアドレスを入力

User NameおよびPasswordについては、④で作成したユーザアカウントの名前とパスワードを入力してください。

ファイル収集方法

UNC共有パス(Local Fileソース)を利用する場合

ログ収集対象機器設定

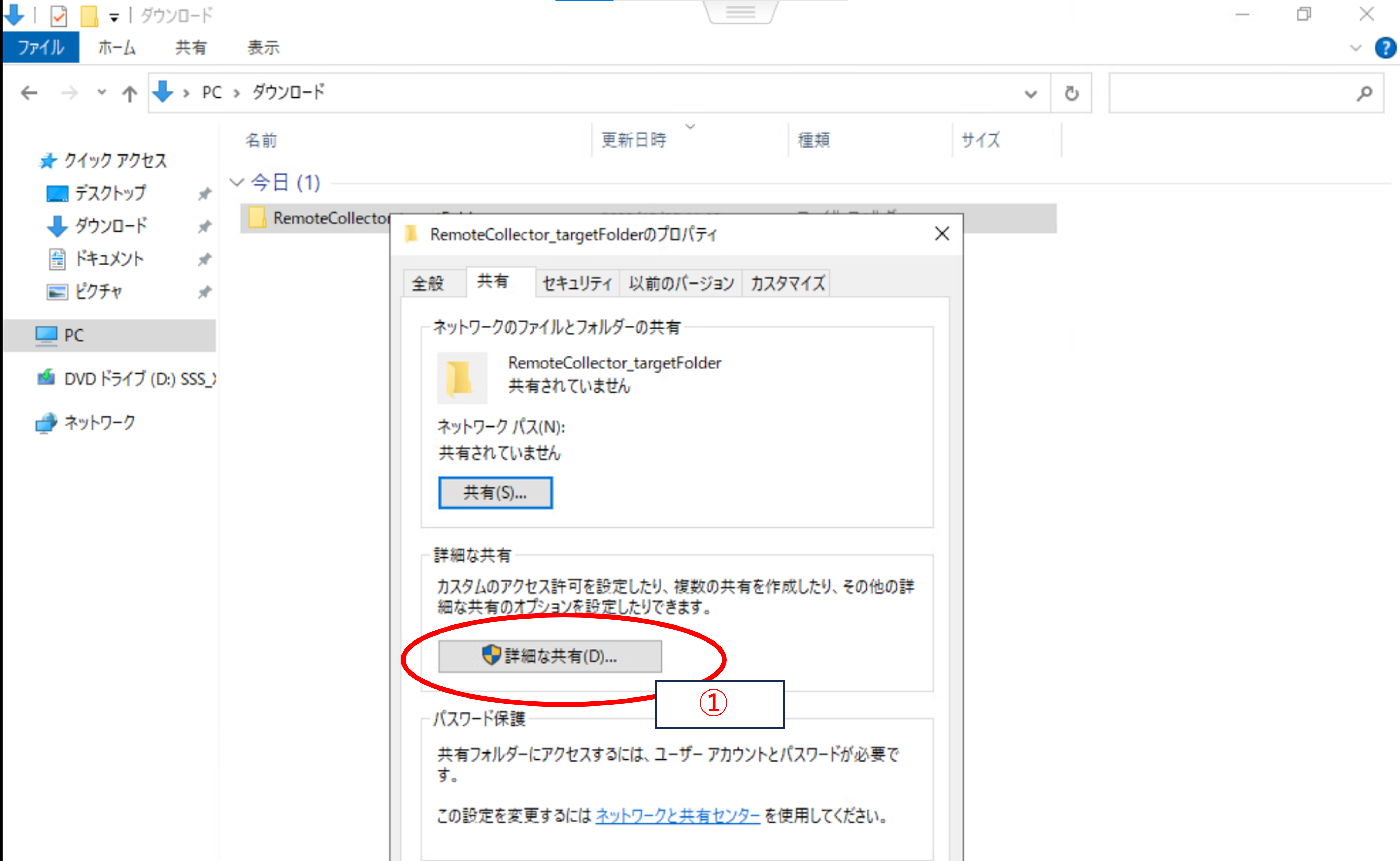

①エクスプローラで収集したいファイルを右クリック、その中で”プロパティ”を開き、共有タブで”詳細な共有”をクリック(管理者権限が必要になります)

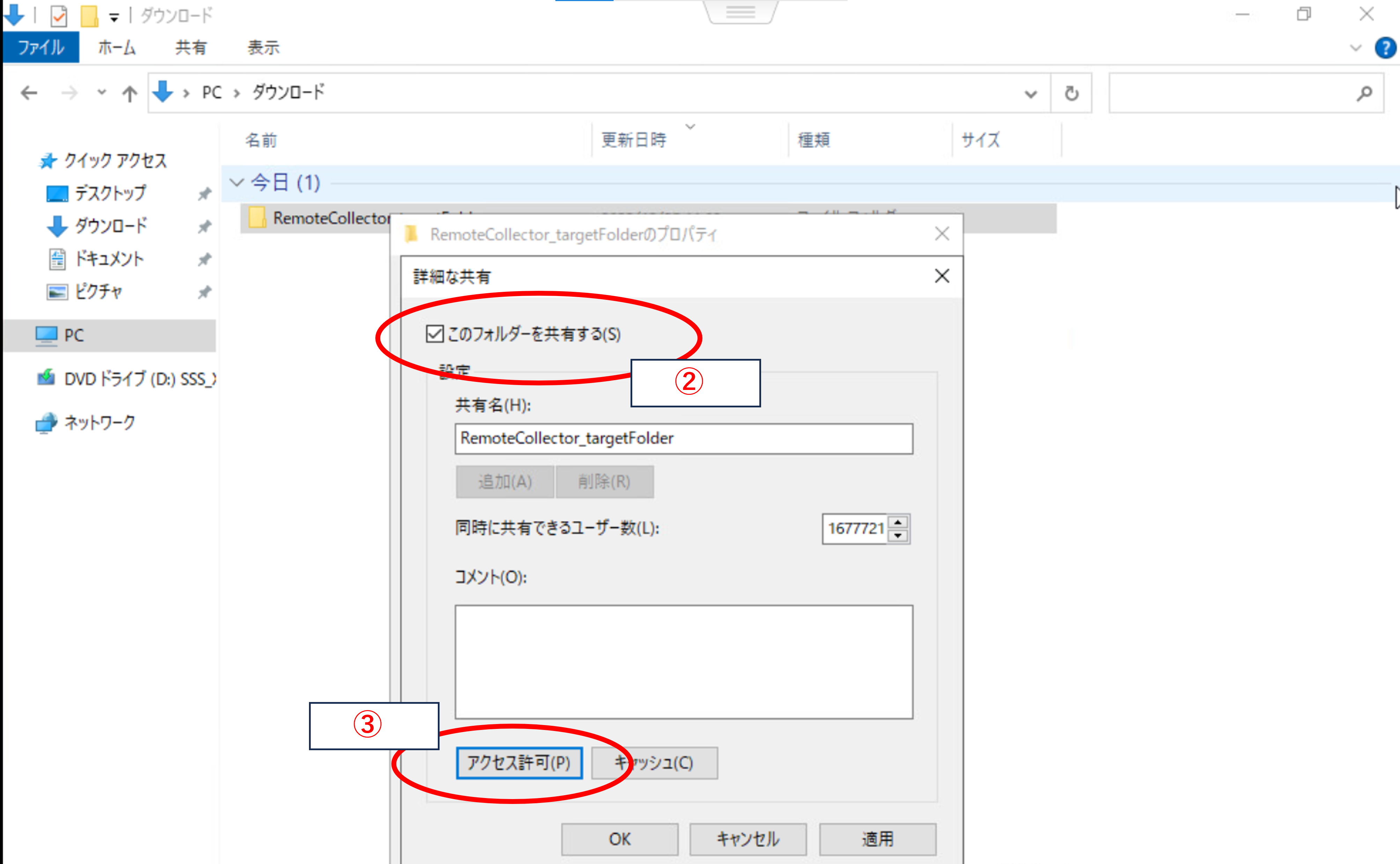

②”このフォルダを共有する”にチェック

③”アクセス許可”をクリック

アクセス許可は、ネットワークを経由して共有フォルダ(例ではRemoteCollector_targetFolder)にアクセスをするユーザー又はグループに対して行うものとなっています。

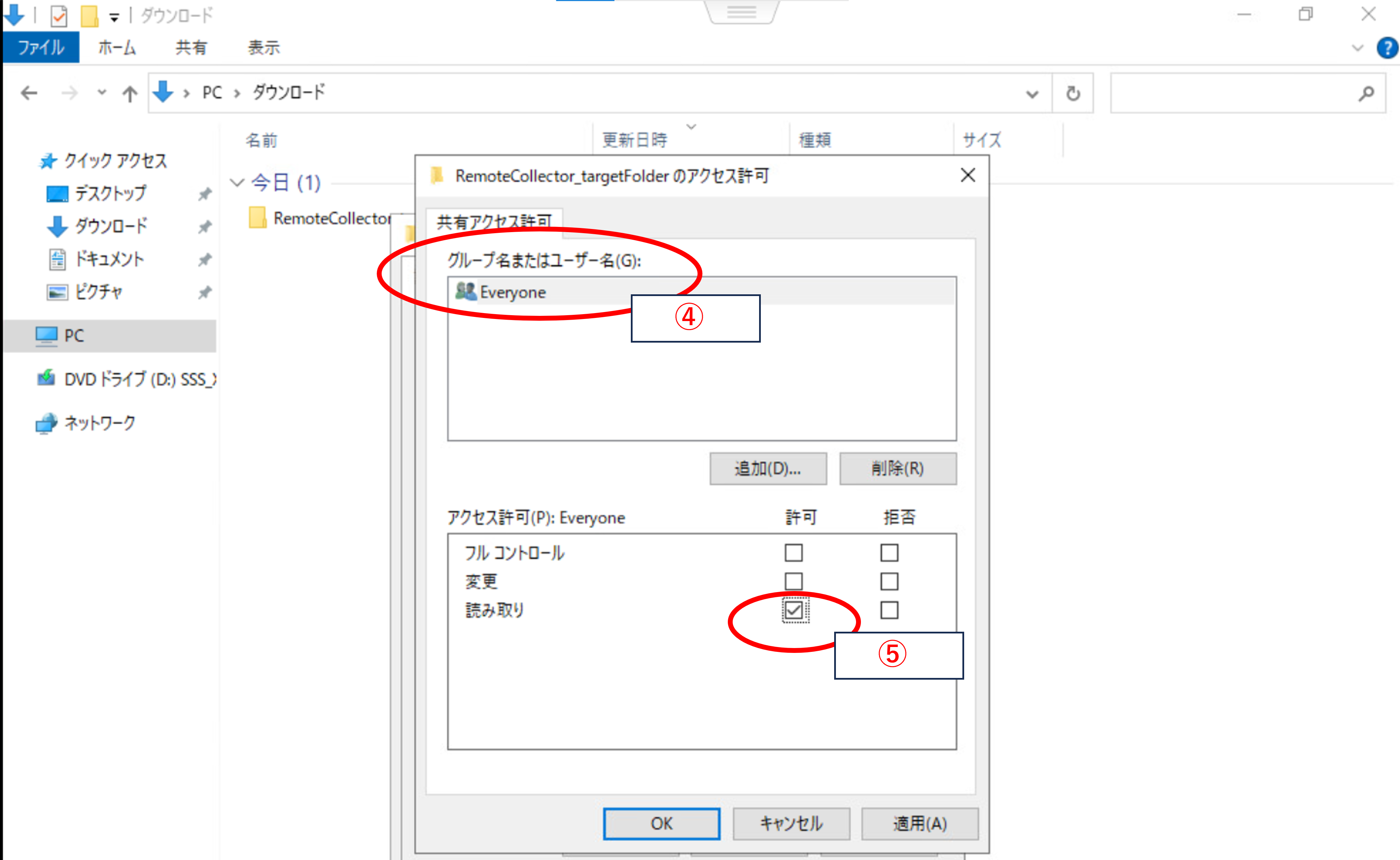

④Everyoneグループを”追加”をクリック

⑤Everyoneグループに対してのアクセス許可設定については、”読み取り”のみ☑し、”OK”をクリック

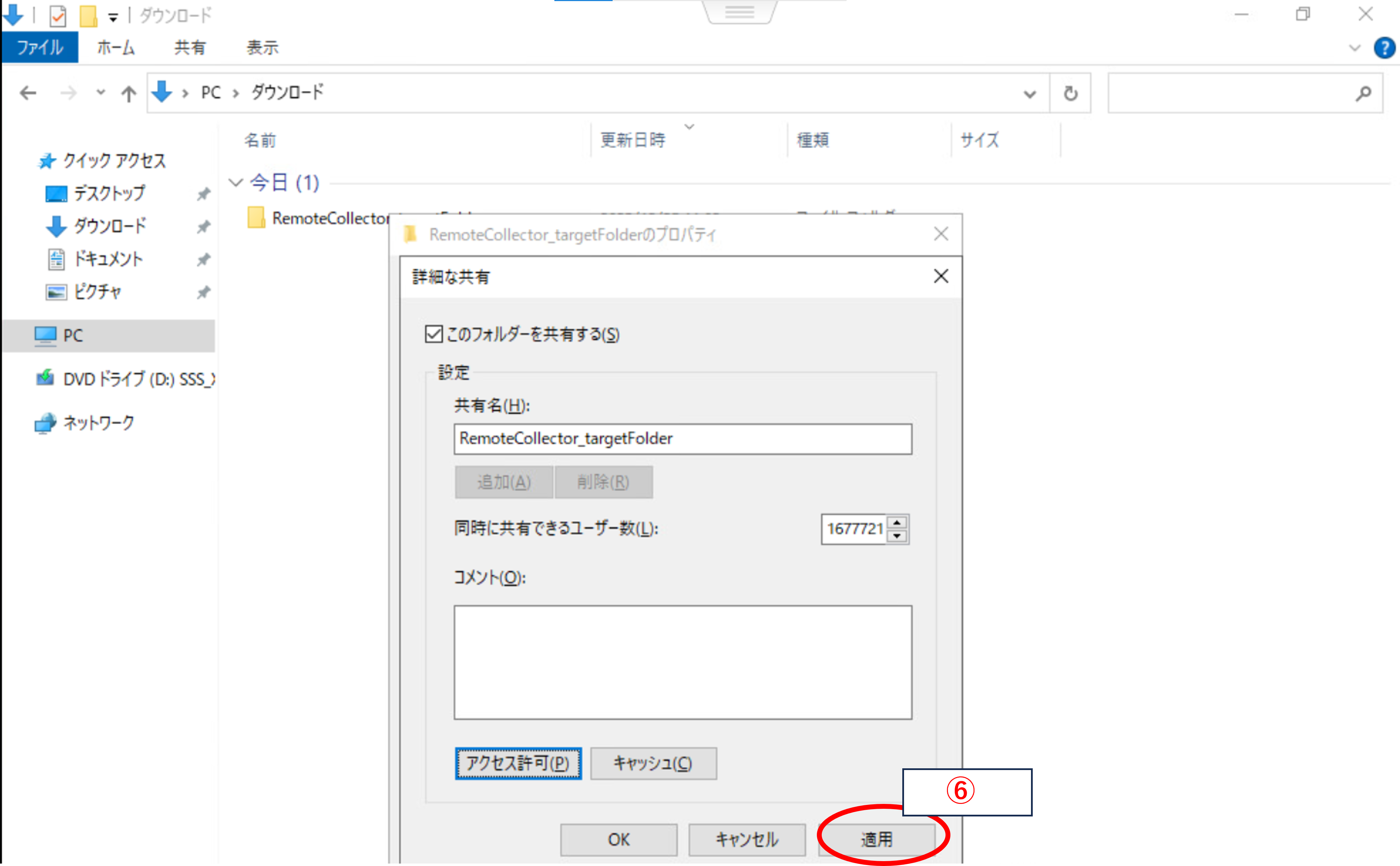

⑥”詳細な共有”ウィンドウに戻ってきたら”適用”をクリック

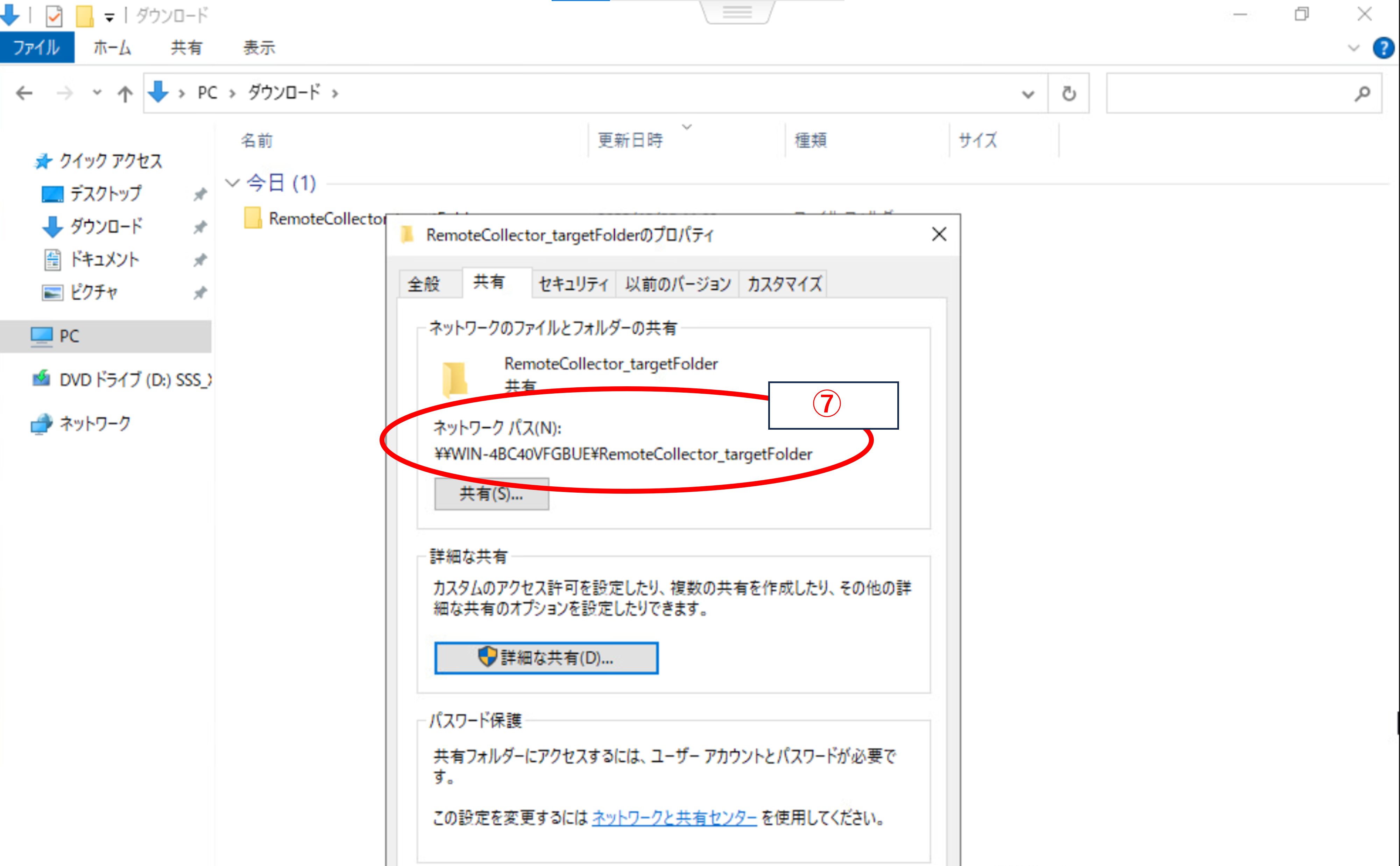

⑦”プロパティ”ウィンドウ中でこのフォルダを共有する為のネットワークパスを確認

このネットワークパス(UNC)は、Sumo logicでの設定に必要な項目となっています。

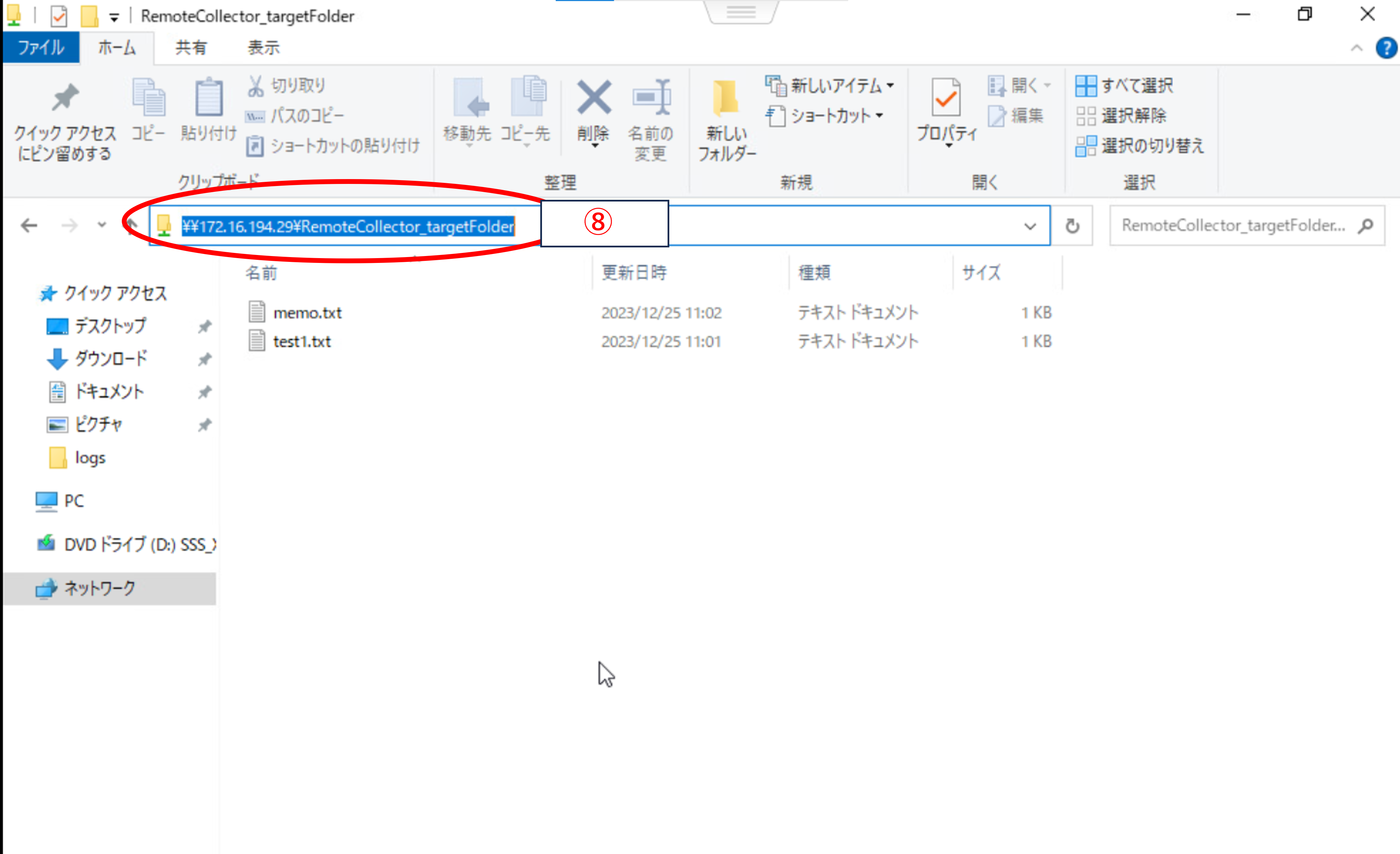

⑧ネットワークパスが有効に機能しているか確認

例のように名前解決を行わない環境では、

\\WIN-4BC40VFGBUE\RemoteCollector_targetFolder を

” \\機器に振られているIPアドレス\収集したいファイル名”と入力してください。

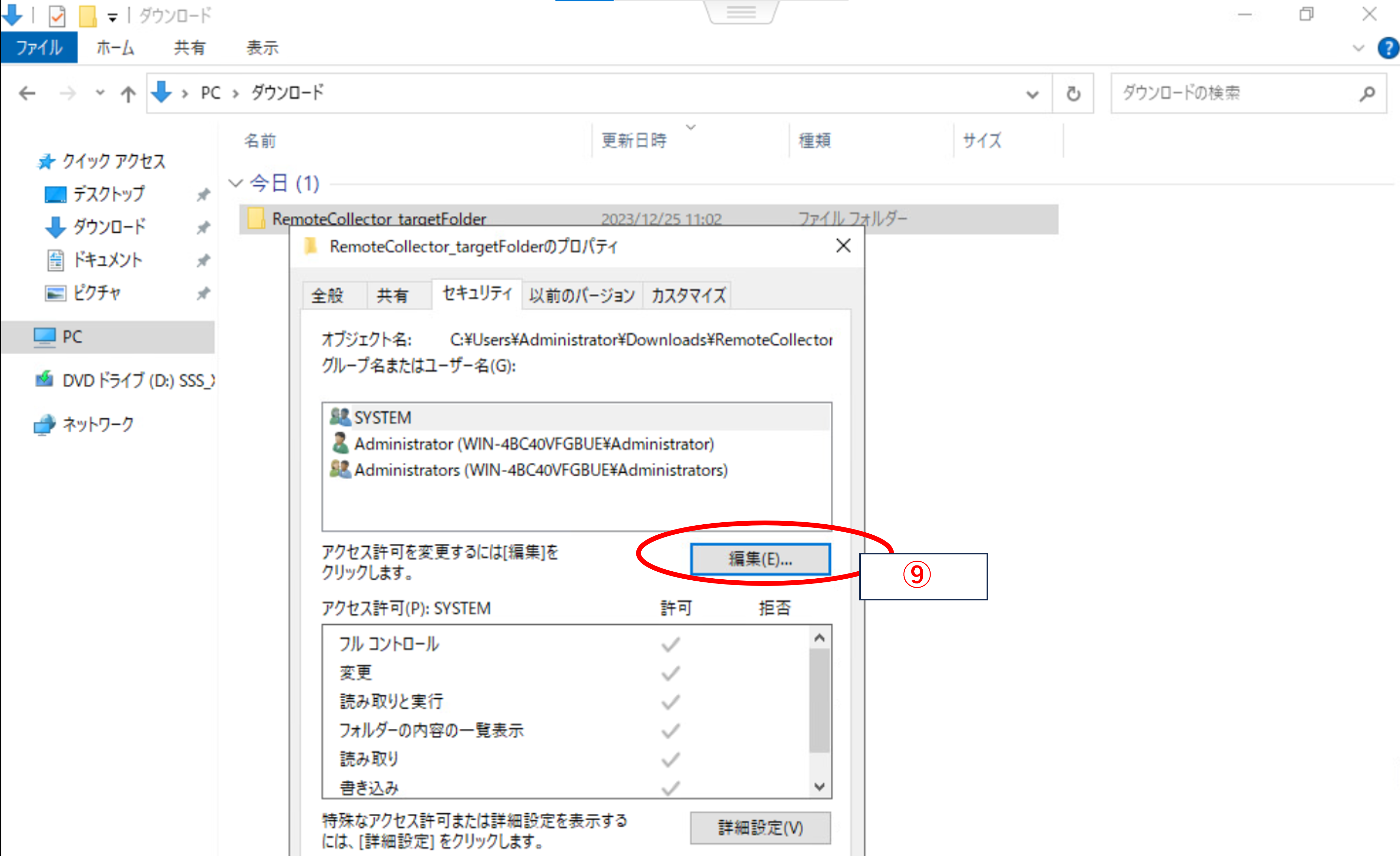

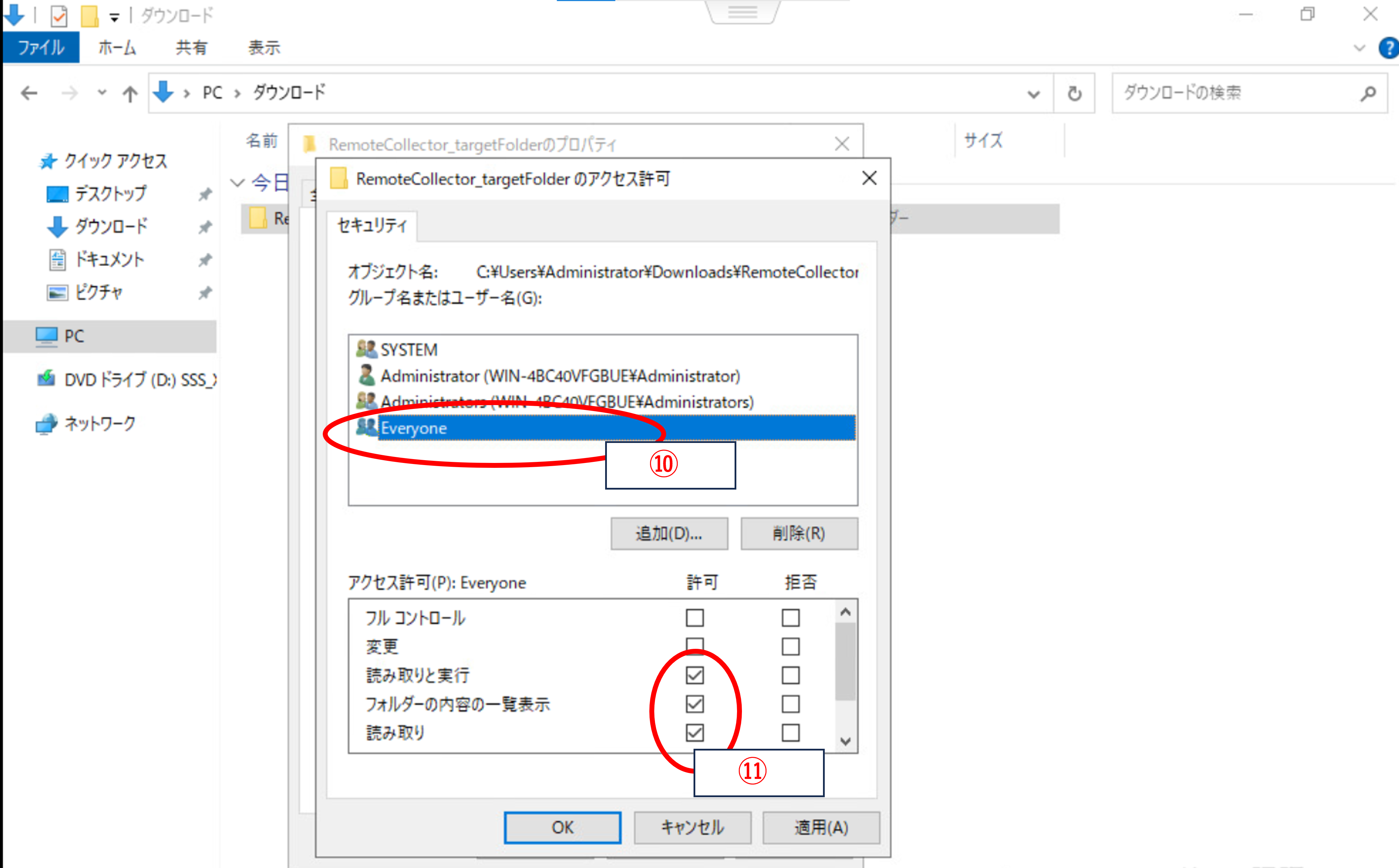

⑨①や⑦で利用した”プロパティ”ウィンドウ中のセキュリティタブから”編集”をクリック

⑩グループに先ほどと同じくEveryoneを追加

⑪アクセス許可は”読み取りと実行”、”フォルダの内容の一覧表示”、”読み取り”にチェック

Sumo Logic(Local Fileソース)の設定

①Sumo Logicでソースを作成する為、Manage data->Collectionに移動。その後、右側のadd..をクリックし、Add sourceをクリック

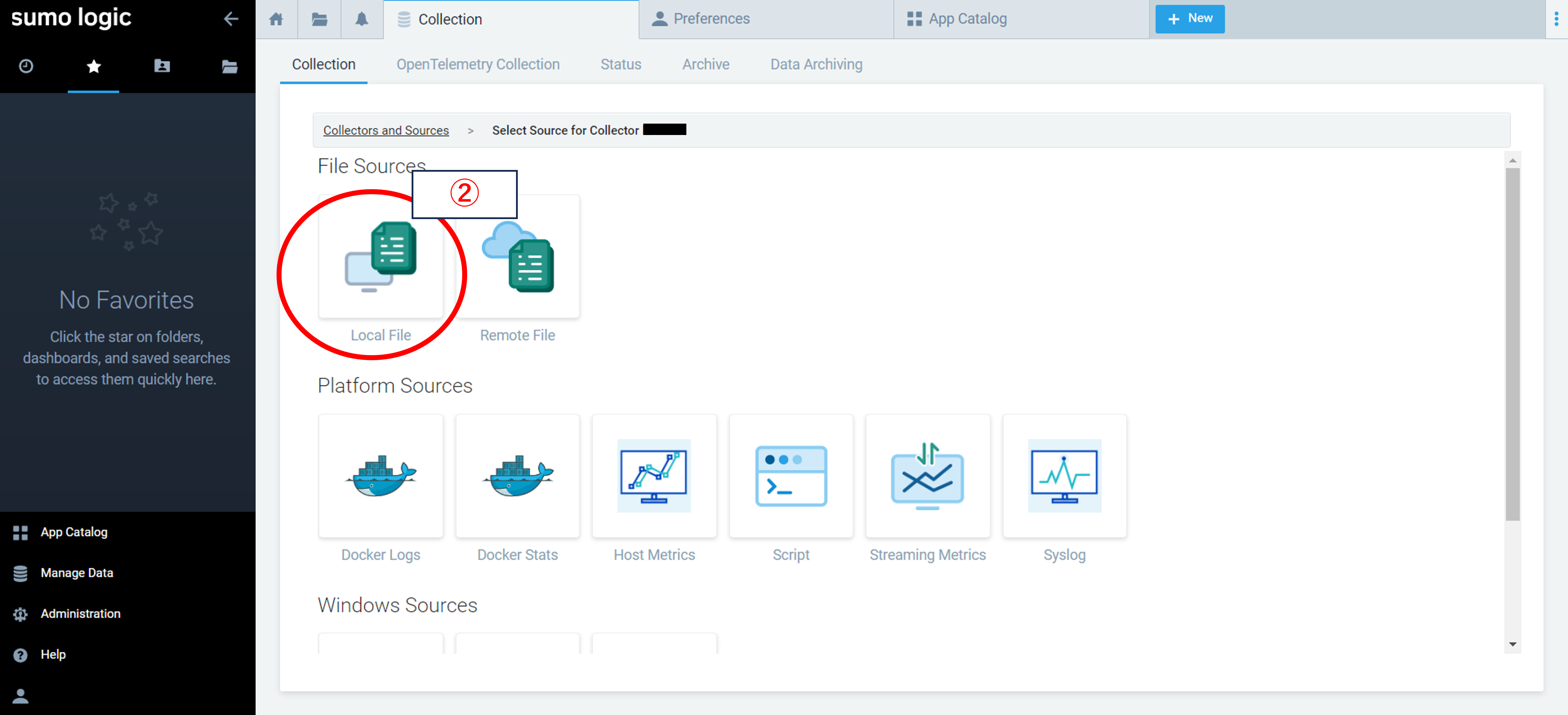

②File Sources内の”Local File”をクリック

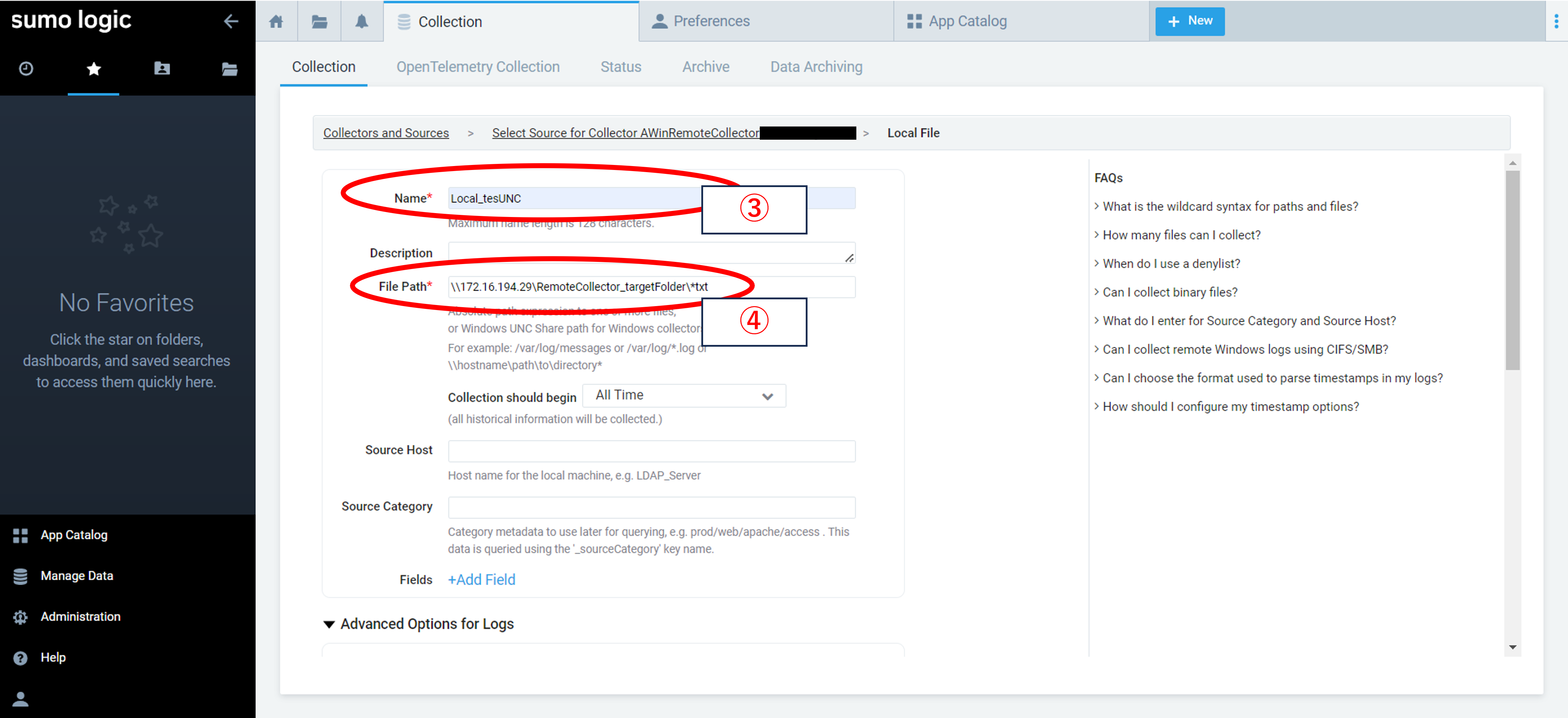

Local Fileソースの設定については、③と④の二つを行ってください

③Local Fileソースの名称を設定

この名称は、①のManage data->Collection のGUI上で確認する為に利用する事は勿論、Sumo logicの機能の一つであるLog Search(SQL文のような書き方で、ログを分析できる)の中で、識別子として利用できます。

④ログ収集対象での設定の⑧で得たUNCと、UNC上にある収集したいファイル名を入力

ワイルドカードである*(アスタリスク)を利用する場合は、.(ドット)を省いてください。

例では、UNC上にあるtxtファイルを収集する為、\\172.16.194.29\RemoteCollector_targetFolder\*txtとしています。

SSH(Remote Fileソース)を利用する場合

ログ収集対象機器設定

- ユーザアカウント作成・アクセス権限適用

①Windowsマーク横の虫眼鏡で「コンピュータの管理」を入力->ローカルユーザーとグループをクリック

②ユーザーを選択

③右の操作の部分から新しいユーザーをクリック

④ユーザーを作成

このユーザーは、Installed collectorがログ収集の際に利用するユーザーです。(この例では、ユーザー名をRemoteCollectorとしました)

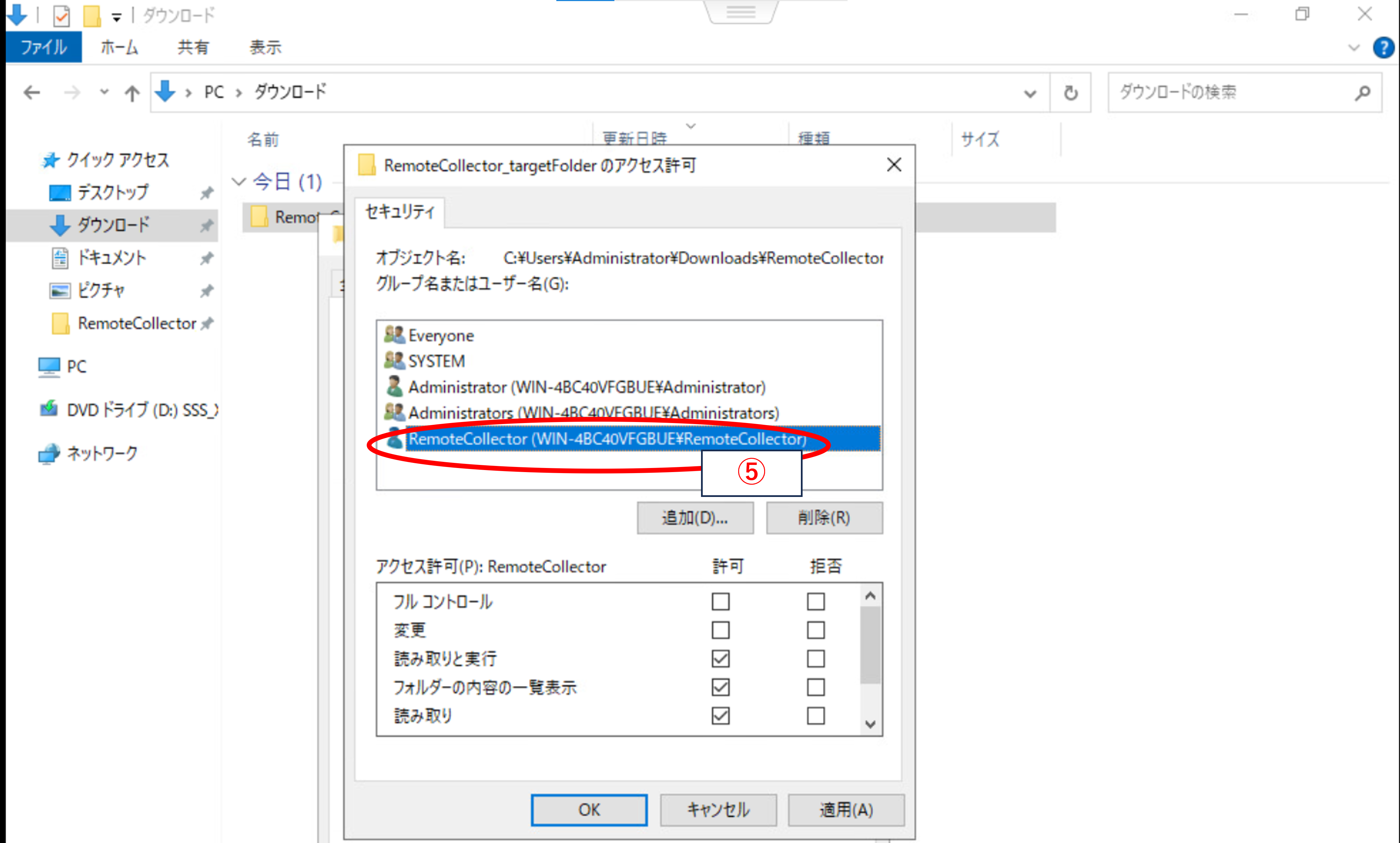

⑤収集したいフォルダ(この例ではRemoteCollector_targetFolder)を右クリックし、プロパティを開いた後、セキュリティタブで、作成したRemoteCollectorユーザーを追加、適用

- ログ収集対象機器をSSHサーバとして立ち上げる設定

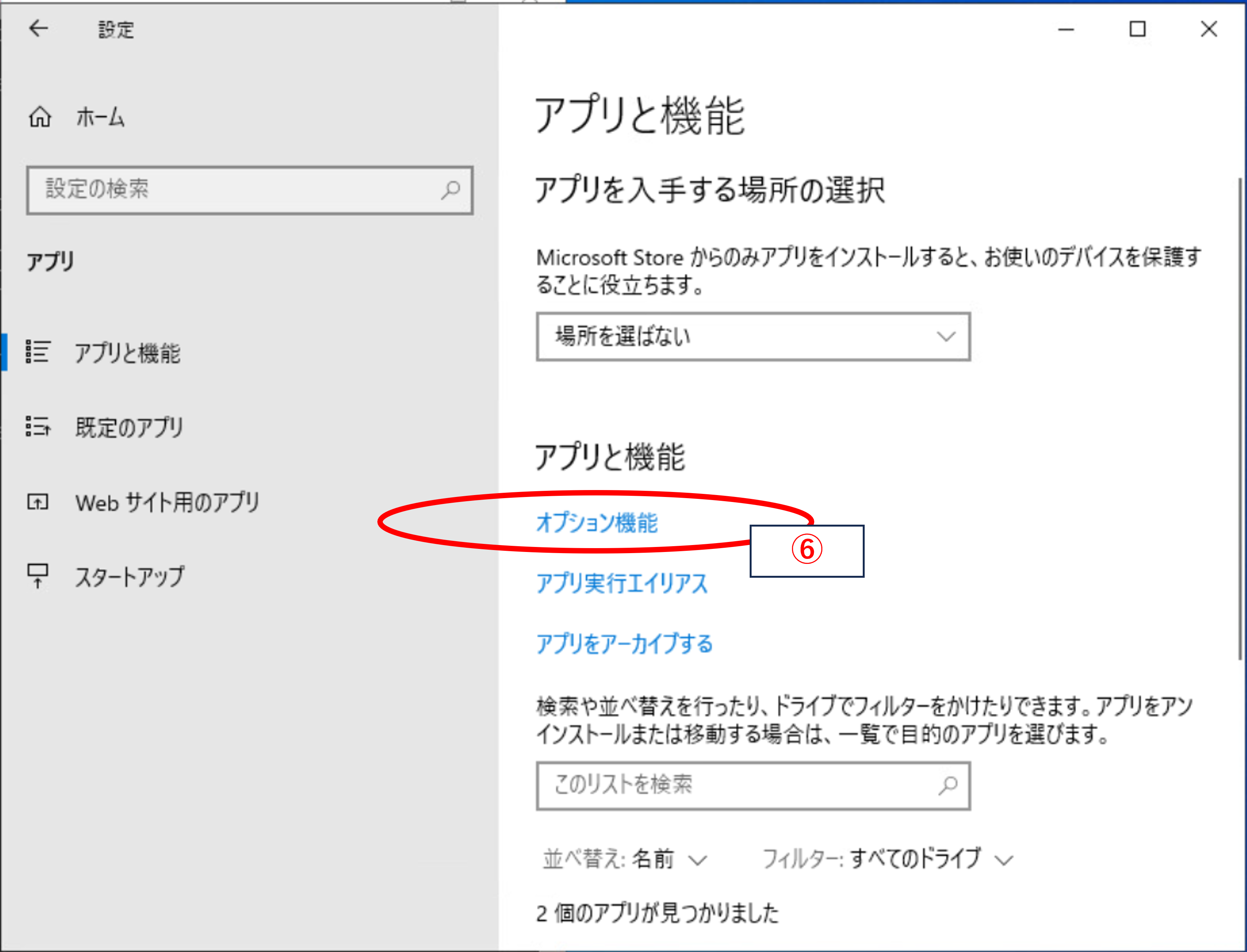

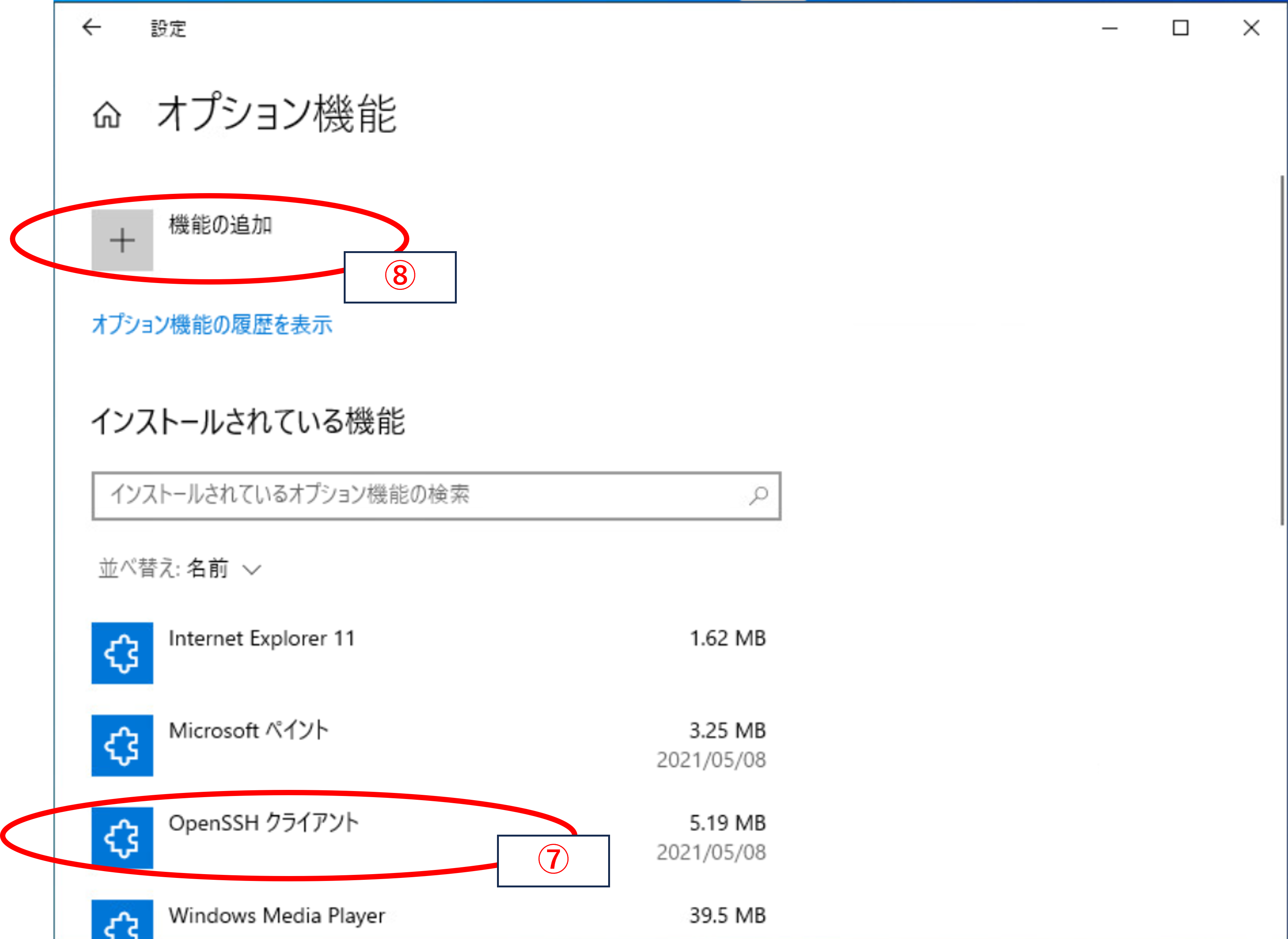

⑥設定のアプリと機能から、オプション機能を開く

⑦Installed Collectorをインストールした機器が、OpenSSHクライアント機能が既にインストールされているかを確認

⑧機能の追加をクリックし、OpenSSH サーバ機能を検索しインストール

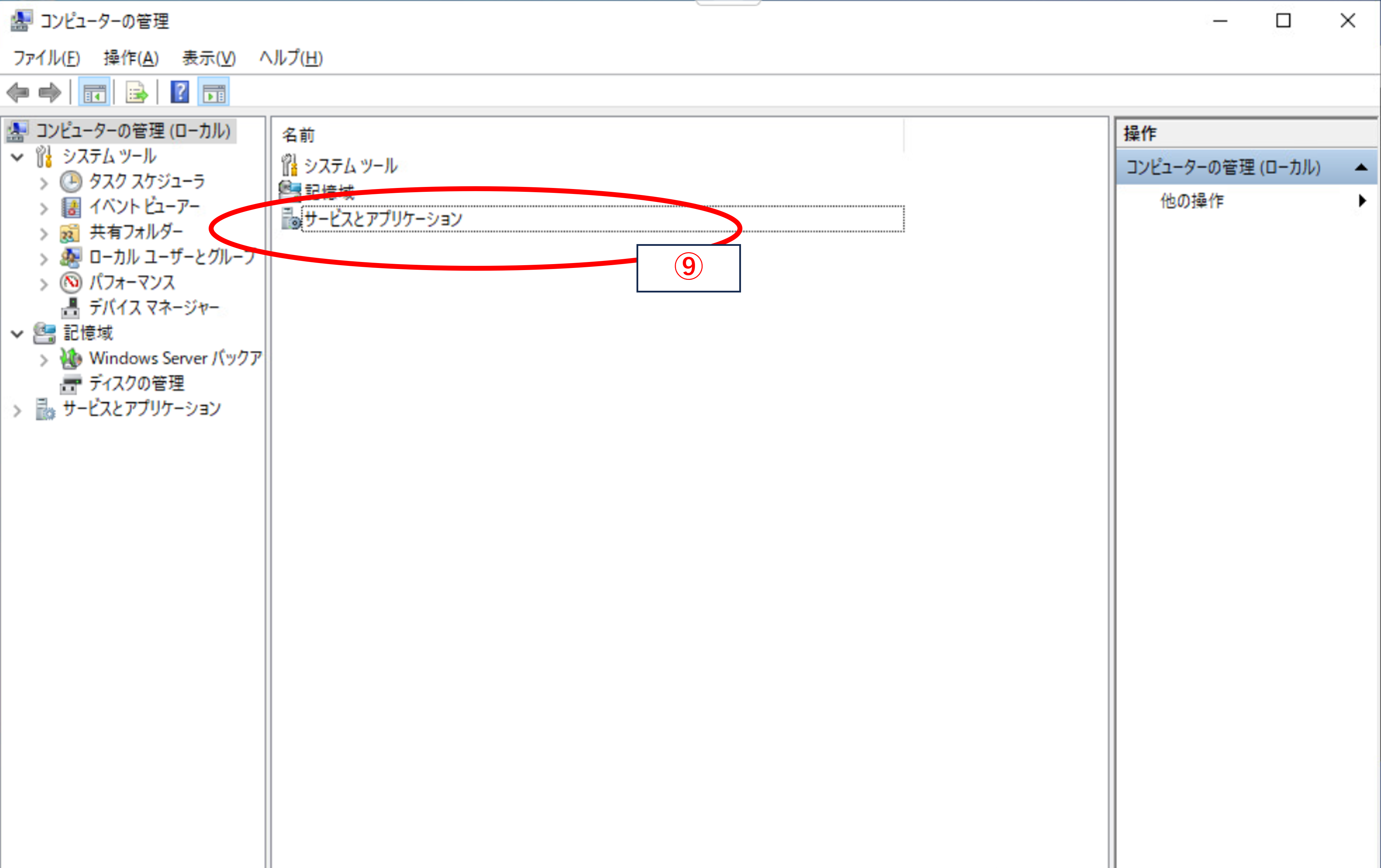

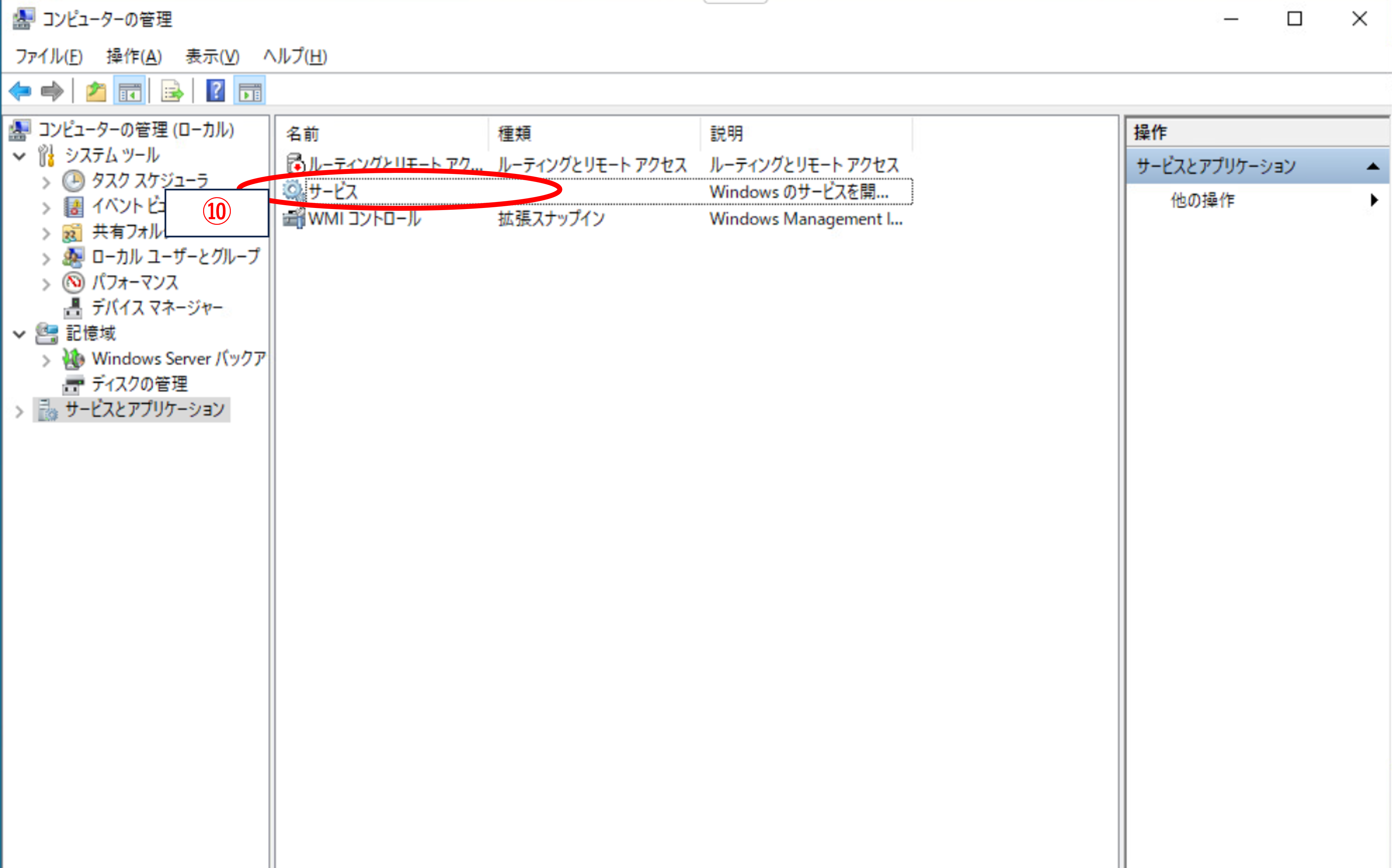

⑨インストールしたSSHサーバを開始する為、コンピュータと管理からサービスとアプリケーションをクリック

⑩サービスをクリック

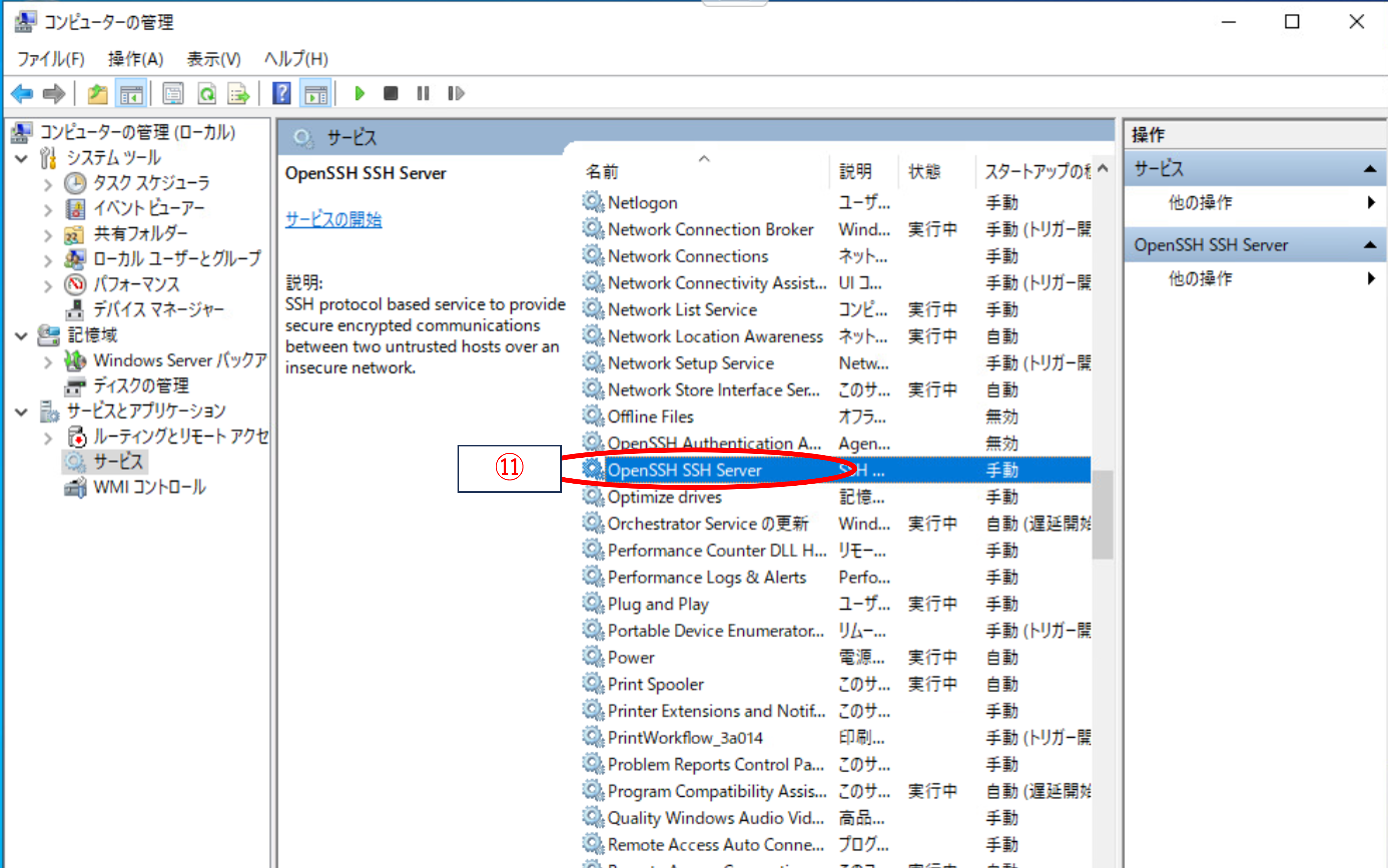

⑪Open SSH SSH Serverをクリックし、そのプロパティ内で開始ボタンをクリック

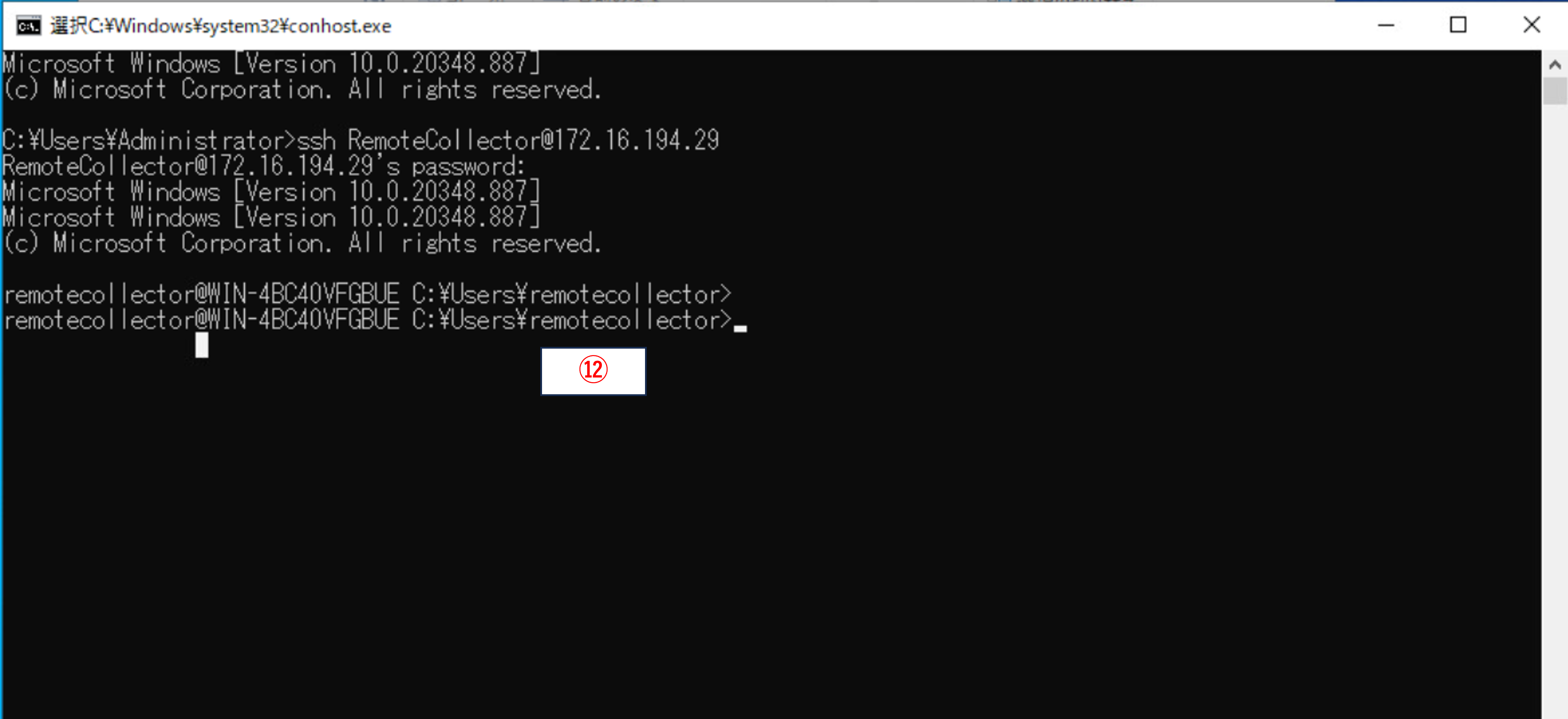

⑫Installed Collectorがインストールされている機器で、SSHコマンドを実行し、SSH serverが立ち上がっているか確認

Sumo Logic(Remote Fileソース)の設定

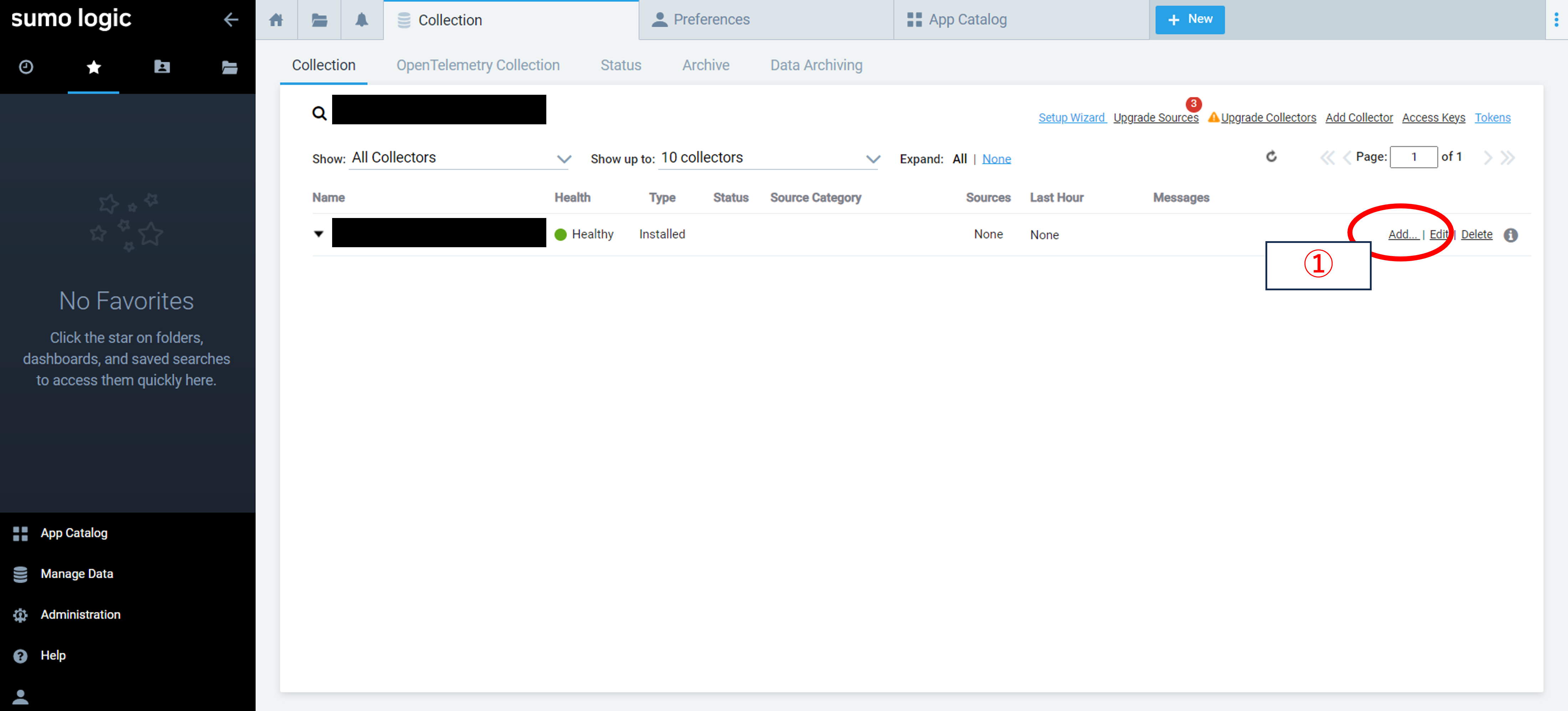

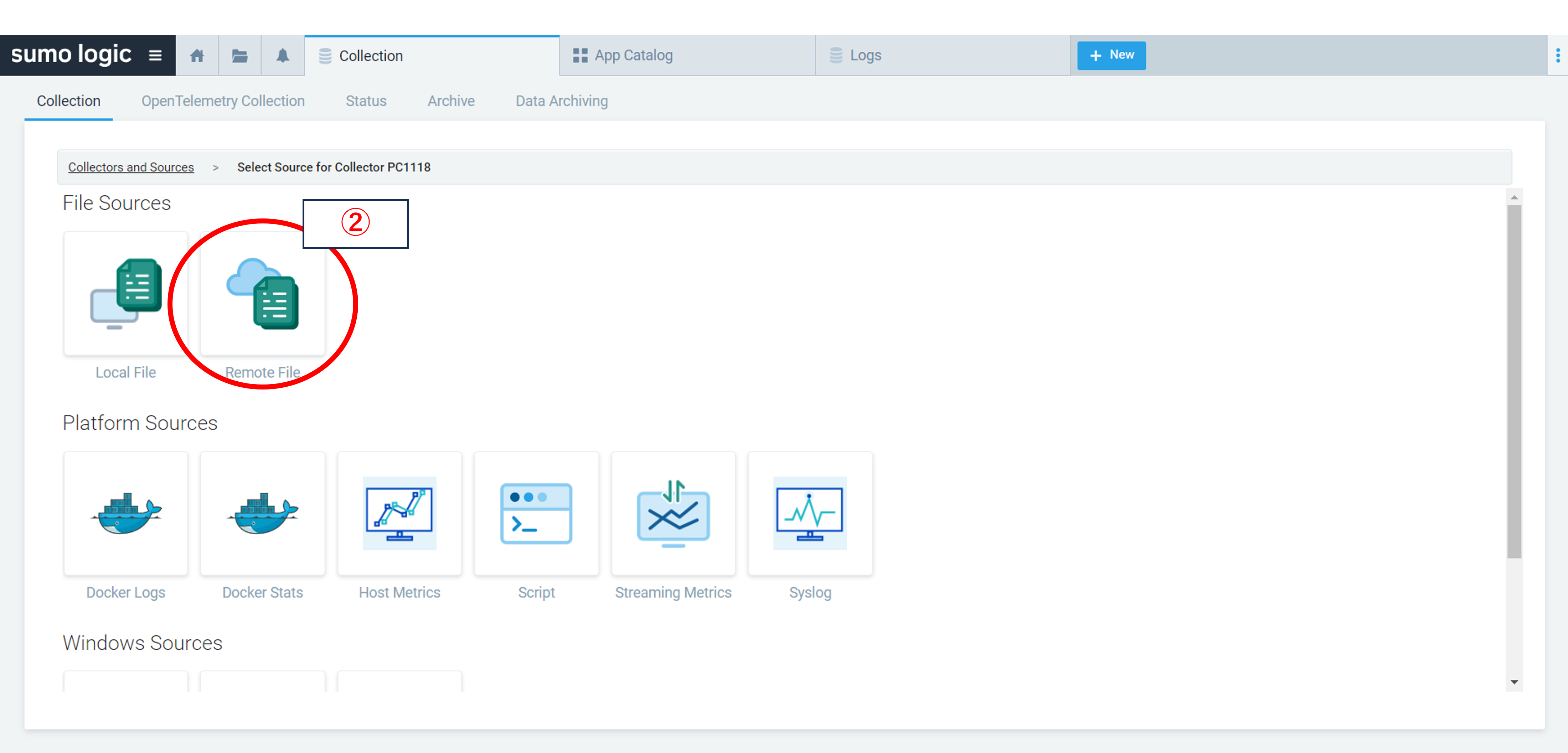

①Sumo Logicでソースを作成する為、Manage data->Collectionに移動し、右側のadd..中のAdd sourceをクリック

②File Sources内の”Remote File”をクリック

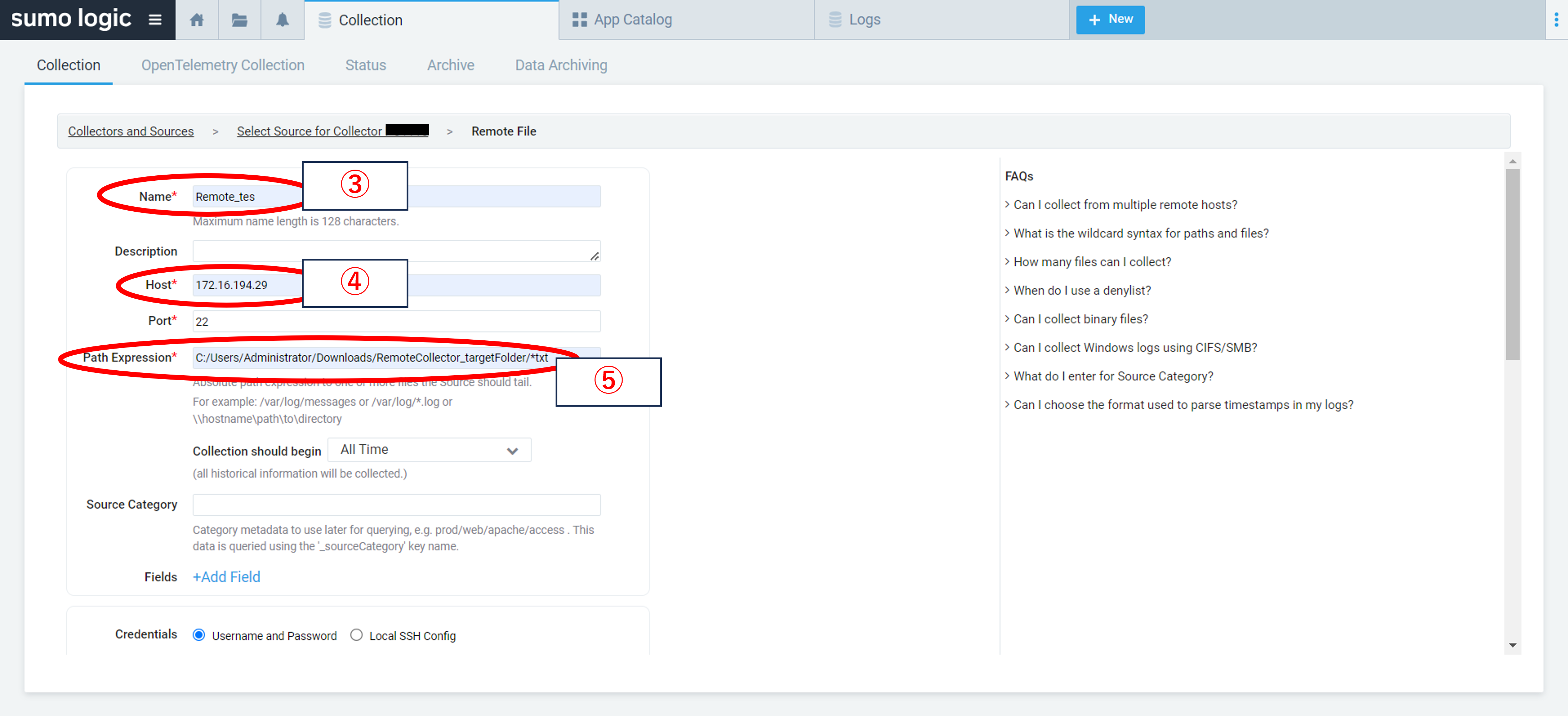

③Remote Fileソースの名称を設定

この名称は、①のManage data->Collection のGUI上で確認する為に利用する事は勿論、Sumo logicの機能の一つであるLog Search(SQL文のような書き方で、ログを分析できる)の中で、識別子として利用できます。

④ログ収集対象のホスト名またはIPアドレスを入力

⑤ログ収集対象での設定⑤のアクセス許可設定を行ったフォルダのパスを入力

ワイルドカードである*(アスタリスク)を利用する場合は、.(ドット)を省いてください。

例では、RemoteCollector_targetFolderフォルダパス上にあるtxtファイルを収集する為、

C:/Users/Administrator/Downloads/RemoteCollector_targetFolder/*txtとしています。

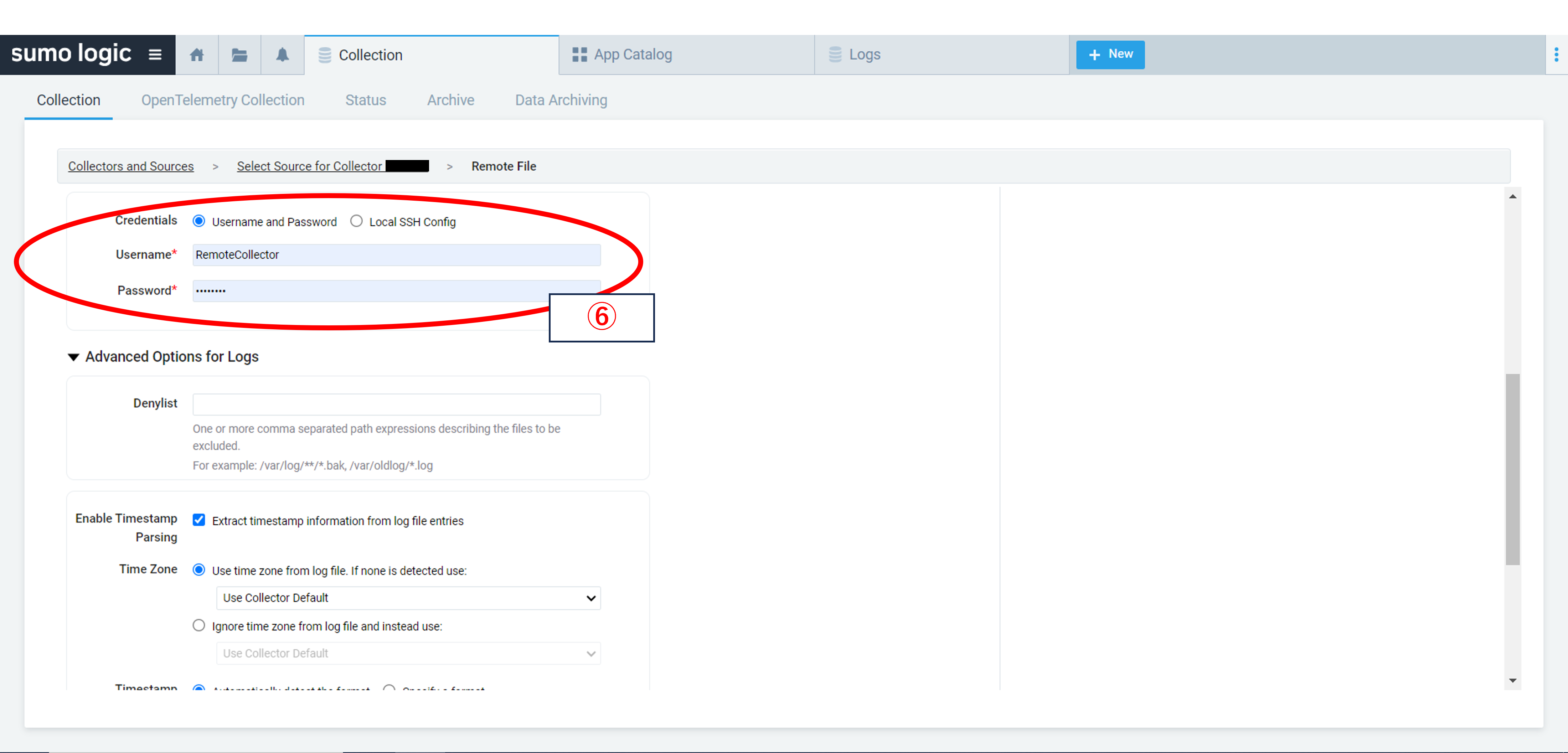

⑥下へスクロールし、ログ収集対象での設定④で作成したユーザーとパスワードを入力

まとめ

- Remote Collectorにより、ログ収集を行いたい機器一つ一つにInstalled Collectorをインストールする必要はありません

- Remote Collectorを利用・収集対象機器がWindowsの場合、ソースは三種類存在します

- リモートwindowsイベントログソース

- UNCを利用したLocal Fileソース

- Remote Fileソース

以上、Remote Collectorの設定方法手順についてお伝えしました。

これからもSumo Logicに関する記事を書いていきますので、今後ともよろしくお願いします。

最後までお付き合いいただきありがとうございました。

- カテゴリ:

- Sumo Logic

![[日本語化]クラウド SIEM ダッシュボードと KPI を毎日のスタンドアップで使用して SOC の効率を向上させる方法](http://www.sumologic.com/wp-content/uploads/CloudSIEMdashboards_Blog_header_700x200-1-1.png)